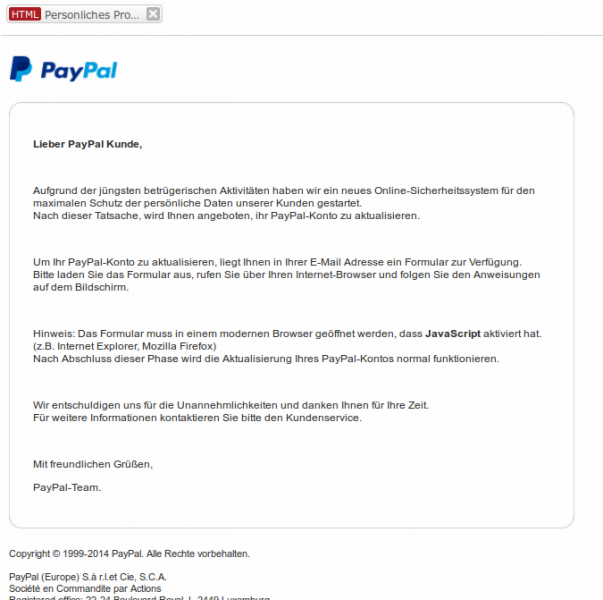

Ja, wer möchte da nicht Gebühren sparen?

Bitte benutzen Sie dieses Formular um die bestätigung Ihrer Daten kostenfrei zu ändern.

Andernfalls müssen wir Ihr Konto mit 14,99€ belasten und die Änderung schriftlich über den Postweg bei Ihnen einfordern.

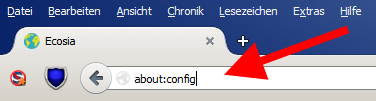

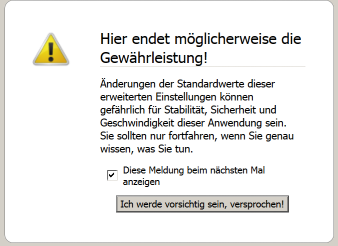

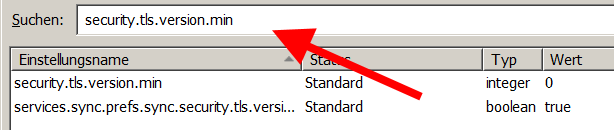

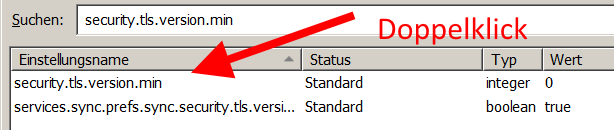

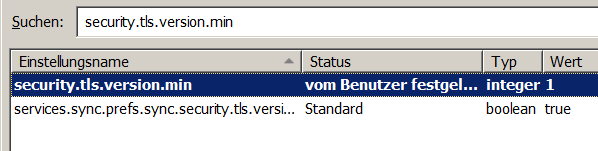

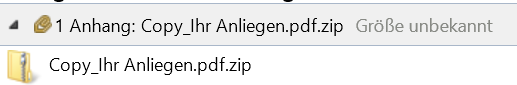

Bitte laden und öffnen Sie das Sicherheitszertifikat angebracht und folgen Sie den Anweisungen oder wie folgt ausführen:

1. Öffnen Sie die Datei in Ihrem Emailanhang und wählen Sie „öffnen mit“ aus!

2. Füllen Sie alle Daten aus und klicken Sie dann auf „Daten absenden“!

3. Eine kostenfreie bestätigung erhalten Sie schriftlich nach 5-7 Werktagen!

Für weitere Fragen steht unser Online Support unter direkt@sparkasse.de 24Std. für Sie zur Verfügung.

Mit freundlichen Grüßen Ihre Sparkasse Sparkassen-Finanzportal GmbH

Telefon: 01805 – 32 33 00

(0,14 Euro/Min. aus dem deutschen Festnetz; Mobilfunk max. 0,42 Euro/Min.)

Fax: 030 – 24 63 67-01Datenabgleich/Aktualisierung Unser Tipp: Jetzt Online ausfüllen und Gebühren sparen!

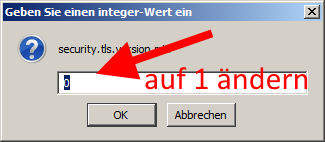

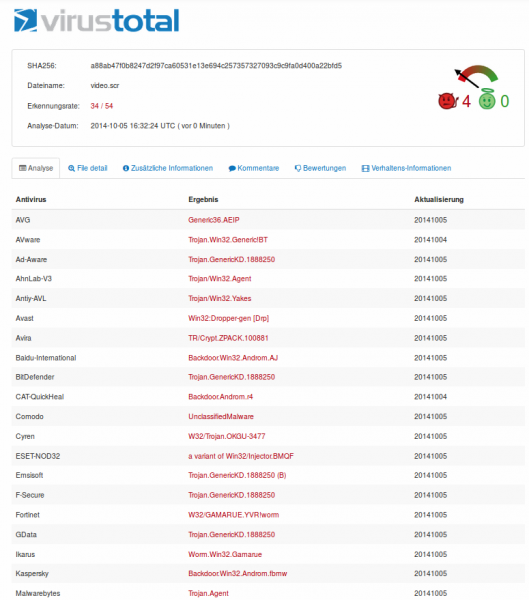

Der Anhang ist eine html-Datei, als solche noch recht harmlos, bedient sich schamlos beim Webcontent der Sparkasse Leipzig. Die Formulare verweisen dann aber bei den Feld-Eingaben auf eine gehackte Webseite, bei der die Daten dann schlussendlich weiterverarbeitet werden.

Ich frag mich ja immer, was die Betrüger mit den Daten machen wollen – außer anrufen? Und tatsächlich gibt es diese Versuche seit längerem.

Mir ist rätselhaft: Wer gibt seine Daten zum Abgleich ein, Daten, die meine Bank sowieso schon haben müsste? Und wie kann man am Telefon eine Überweisungs-TAN weitergeben – denn das ist ja schließlich das Ziel der Betrüger. Eine TAN, die eindeutig mit eine Buchung verbunden ist?

Gibt es denn immer noch Menschen, die nicht verstehen, dass eine Internetseite einfach nachgebaut werden kann? Menschen, die aber einen html-Mailanhang öffnen können, können doch nicht ganz unbedarft und naiv sein, oder?