letzte Änderung: 04.12.2022

Suchkürzel #VRNWCHIPW

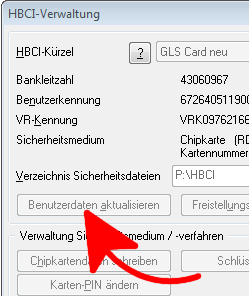

Diese Anleitung erklärt den manuellen Wechsel einer alten FinTS-Chipkarte oder eines anderen Zuganges auf eine personalisierte Chipkarte (Karte mit Namensdruck).

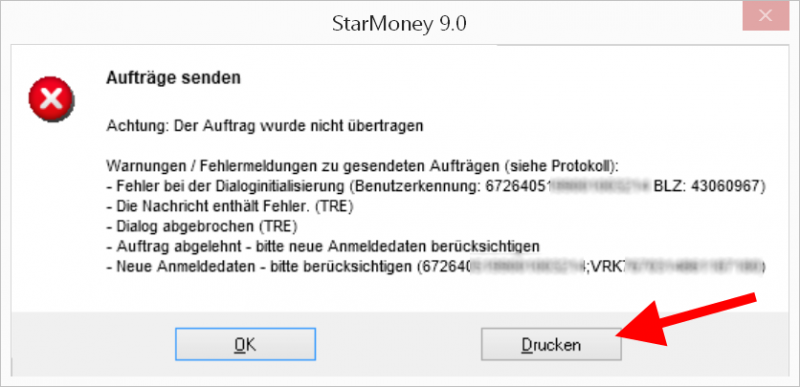

Wenn Sie eine Austauschkarte zu einer ablaufenden Karte erhalten haben, also mit gleicher aufgedruckter Kartennummer, dann können Sie diese sofort einsetzen. Die Software erkennt, dass der Kartenschlüssel eingereicht werden muss und erledigt dies selbständig. Testen Sie den Abruf von Umsätzen. Die folgende Anleitung benötigen Sie nur, wenn der Wechsel nicht funktioniert.

Im Gegensatz zu einer Neueinrichtung erfordert der Wechsel des Sicherheitsmediums nicht die Eingabe der BLZ und die Zuordnung der Bankverbindung zu den einzelnen Konten.

Sie benötigen folgendes:

- Ihre neue Chipkarte

- PIN- und PUK-Brief (ganz oben ist mittig aufgedruckt, was im Brief steckt)

- aktuellen Kartenleser

- aktuelle VR-NetWorld Software

Kurzanleitung für Eilige:

- In Stammdaten/Bankverbindung im Kontextmenü „Sicherheitsmedium wechseln“ auswählen

- durch das Menü führen lassen, die neue Karte mit der neuen PIN wählen

- x-mal die neue Karten-PIN eingeben (jeder Teil-Schritt erfordert die PIN-Abfrage)

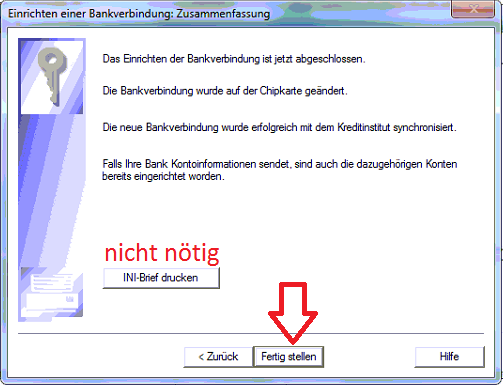

- INI-Brief-Druck ist nicht nötig, fertig

- Testen Sie den Zugang

ausführliche Anleitung: Bankverbindung austauschen

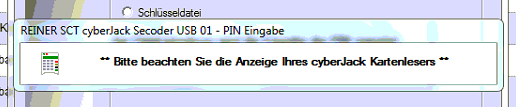

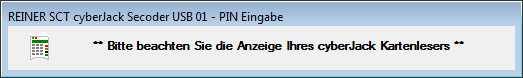

Hinweis: Durch die besondere Absicherung des FinTS/HBCI-Systems erfordern die Teilschritte häufiger die Eingabe der Karten-PIN. Ich werde dies nicht für jeden Schritt mit Bild aufführen.

Meine Empfehlung:

Stecken Sie Ihre neue Karte ein und belassen Sie diese im Gerät bis zum erfolgreichen Test.

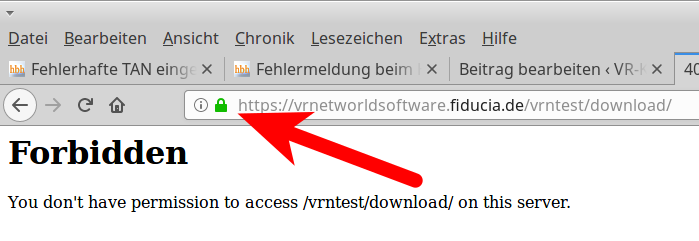

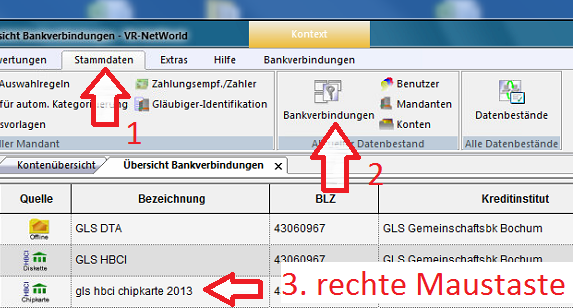

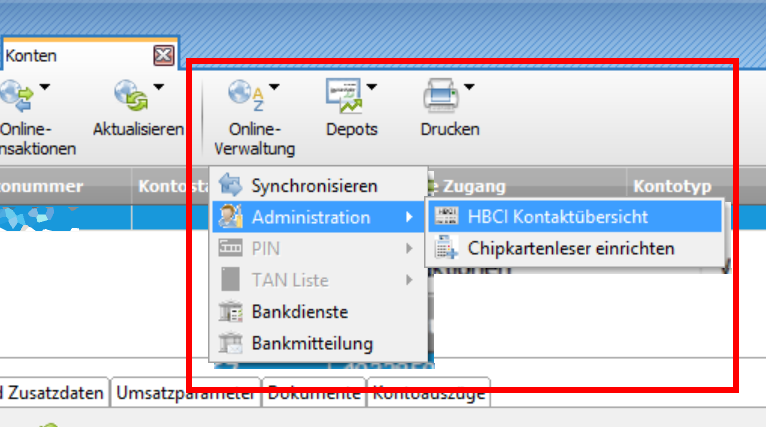

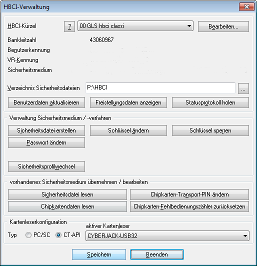

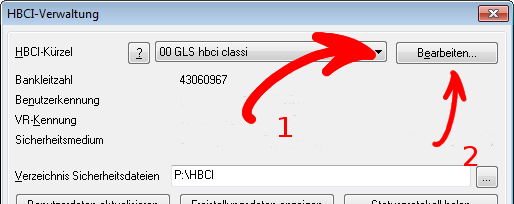

Nutzen Sie das Menü „Stammdaten“, „Bankverbindung“. Die angelegten Bankverbindungen werden im Hauptfenster angezeigt. Falls nicht, melden Sie sich mit Supervisor-Rechten an.

Nutzen Sie das Menü „Stammdaten“, „Bankverbindung“. Die angelegten Bankverbindungen werden im Hauptfenster angezeigt. Falls nicht, melden Sie sich mit Supervisor-Rechten an.

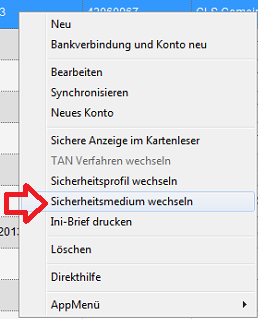

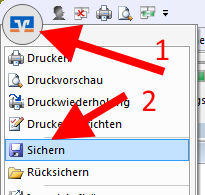

Mit Klick rechte Maustaste auf die alte Bankverbindung öffnet sich das Kontextmenü.

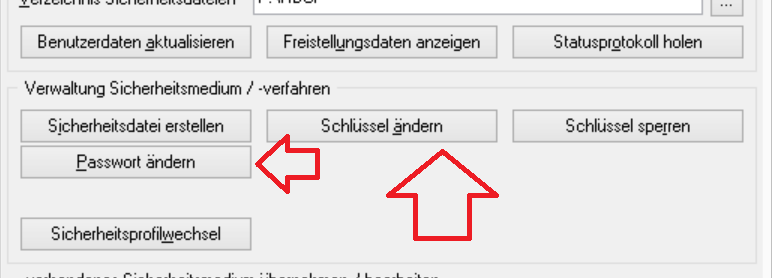

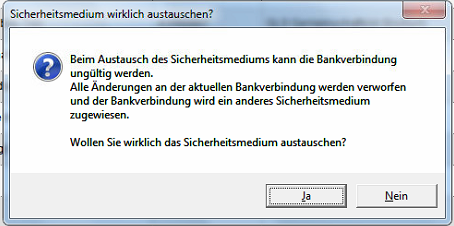

„Sicherheitsmedium wechseln“ anklicken (mit linker Maustaste). Den Sicherheitshinweis mit „Ja“ bestätigen (deshalb die Datensicherung).

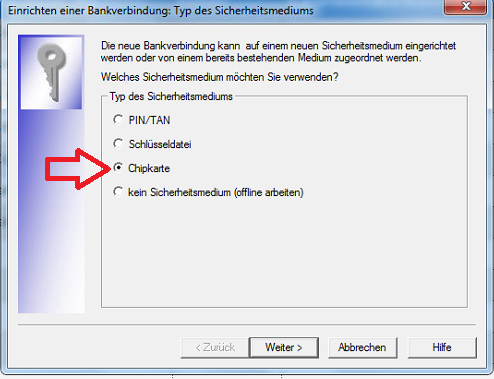

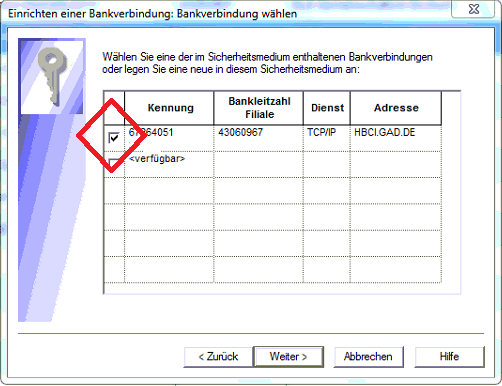

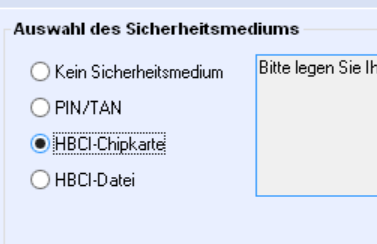

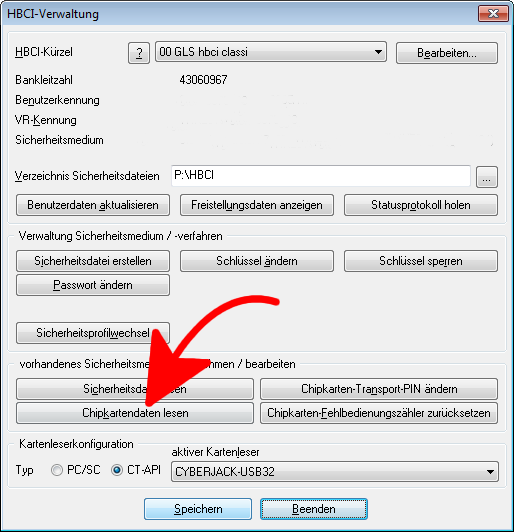

Als neues Medium Chipkarte auswählen und mit „Weiter“ bestätigen.

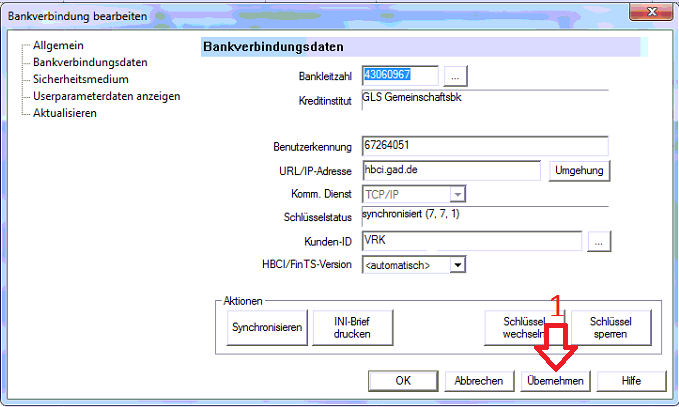

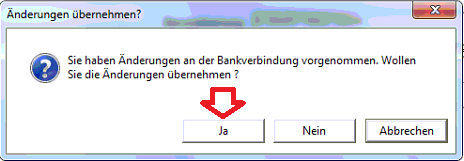

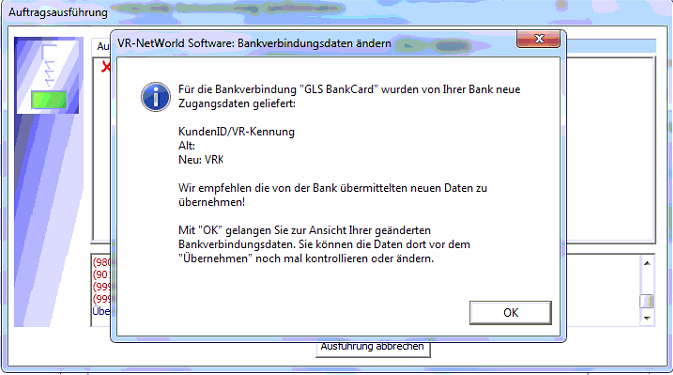

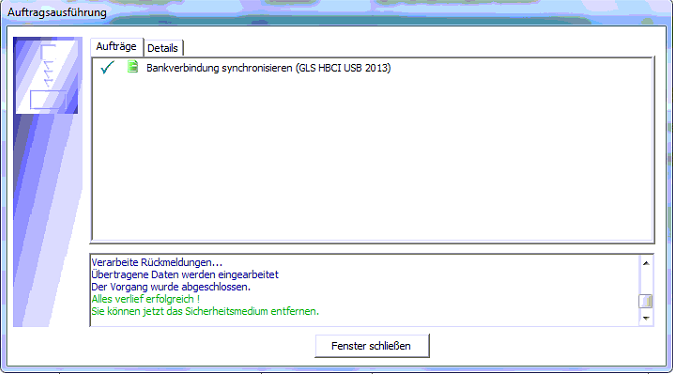

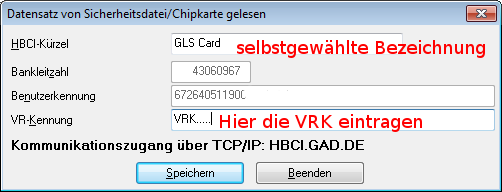

Es werden die Daten angezeigt, wählen Sie „Übernehmen“.

Bei der personalisierten Chipkarte ist der Briefdruck und Austausch nicht nötig, die Karte kann sofort verwendet werden.

Testen Sie die Funktionsfähigkeit, in dem Sie die Kontoumsätze aktualisieren. Wenn die Konten sämtlich erreichbar sind, ist alles ok, dann funktionieren auch Buchungen.

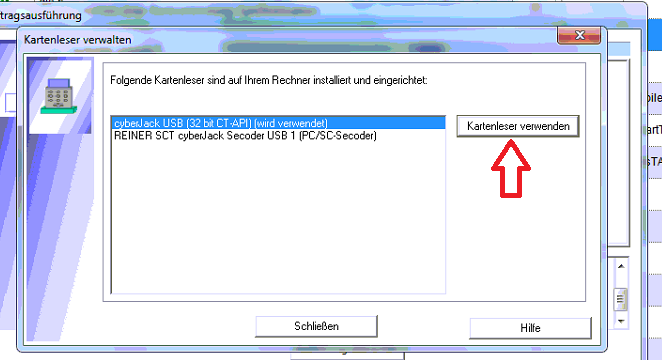

Wenn Sie nach dem Kartenleser gefragt werden:

Die neuen Hardware-Treiber sind über zwei verschiedene Zugänge ansprechbar. Der CT-API-Treiber hat sich bewährt, diesen würde ich aktuell empfehlen.

Denken Sie daran, den Button anzuklicken, sonst werden Sie permanent nach der Auswahl gefragt.

Achtung: Bitte immer vor einer Installation eine Datensicherung in allen Mandanten durchführen. Der Patch ist immer für die aktuelle Version der VR-NetWorld Software gedacht.

Achtung: Bitte immer vor einer Installation eine Datensicherung in allen Mandanten durchführen. Der Patch ist immer für die aktuelle Version der VR-NetWorld Software gedacht.