zuletzt geändert: 07.04.2016

Veralteter Inhalt. Die gad.de Adressen gelten nicht mehr für FinTS, nur noch Adressen mit atruvia sind nutzbar seit 03.2024

Veralteter Inhalt. Die gad.de Adressen gelten nicht mehr für FinTS, nur noch Adressen mit atruvia sind nutzbar seit 03.2024

Am Montag, 04.04.2016 wurden gegen 13.00 Uhr Verschlüsselungs-Zertifikate am FinTS/HBCI- PIN/TAN und EBICS-Server unter gad.de getauscht. Die Zertifikate für das Onlinebanking per Browser wurden bereits eine Woche vorher gewechselt. Der technische Hintergrund ist ein Wechsel der Root-Zertifikatsstruktur.

Leider wurden die betroffenen Banken erst sehr spät informiert.

Die Listen und Informationen werde ich aktualisieren, sobald mir weitere Details bekannt werden.

Nicht betroffen sind

User des FinTS/HBCI-Verfahrens mit Signaturdatei („HBCI-Classic“) und/oder Chipkarte (Kartenleser mit USB-Anschluss).

Konnten Sie seit Montag, 04.04. ab 14.00 Uhr noch erfolgreich Daten übertragen, also beispielsweise Kontoumsätze abholen, dann benötigen Sie kein Update! Sollten Sie trotzdem Fehler erhalten, liegt es an etwas anderem.

Ebenfalls nicht betroffen sind alle ddbac-Programme (GLS eBank/windata, Quicken, Lexware, Wiso etc.) aber auch Apps wie GLS mBank, Banking4 von subsembly und outbank verlassen sich auf das Betriebssystem und sollten keine Probleme verursachen, sofern dieses aktuell ist (s.u.). Mac, iOs und Linux-Programme arbeiten entsprechend und sollten ebenfalls wenig Probleme verursachen.

Es kann sein, dass Sie nach einer Bestätigung des Fingerprints des Zertifikats gefragt werden.

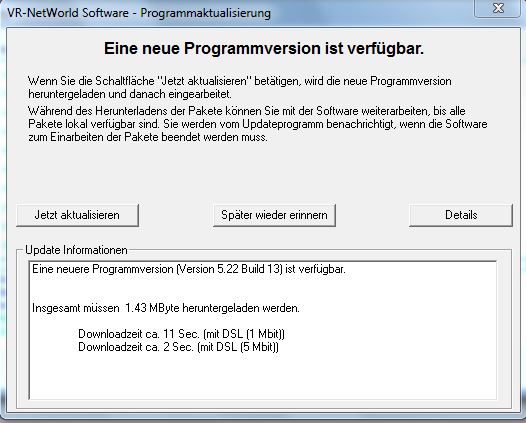

Programme, die eigene Zertifikatsverwaltungen nutzen, benötigen Programmupdates für das PIN und TAN bzw. EBICS-Verfahren .

Dies sind in erster Linie (klicken Sie ggf. auf den Link):

Bevor Sie Maßnahmen ergreifen und Aktualisierungen durchführen: Erstellen Sie eine frische Datensicherung Ihres Datenbestandes.

SFIRM32

Dazu schreibt der Hersteller:

http://www.sfirm.de/nc/aktuelle-meldungen/aktuelles/article/hinweise-zum-austausch-der-ssl-zertifikate-der-gad.html

Für Version 2.5 gibt es also nur den Wechsel auf die neue Version 3.x. oder der Wechsel der Programm-Plattform auf eine Alternativ-Software.

Für Starmoney 9 und 10 und die aktuelle Version von Starmoney-Business stehen seit dem 23.03. Onlineupdates bereit, die den Lizenzspeicher auf den aktuellen Stand bringen.

Für Starmoney 9 und 10 und die aktuelle Version von Starmoney-Business stehen seit dem 23.03. Onlineupdates bereit, die den Lizenzspeicher auf den aktuellen Stand bringen.

alte Betriebssysteme

Bei Windows-XP und alten Serverversionen bin ich mir nicht sicher, ob die Updates oder Datenübertragungen durchgeführt werden können.

Ein Wechsel ist hier allein aus Sicherheitsgründen dringendst angeraten!

Zertifikatsprüfung, Fingerprint:

Einige Programme ermöglichen/fragen nach einer manuellen Zertifikatsprüfung und Bestätigung des Hashwertes der öffentlichen Schlüssel. Insbesondere wird dies wahrscheinlich bei einigen Installationen von aqfinance (gnucash) und Hibiscus (jverein/jameica) und ggf. pecunia Banking (mac) nötig sein. Den Fingerabdruck können Sie über den Browser gegenprüfen. Lesen Sie hier mehr.

Für Starmoney 9 und 10 und die aktuelle Version von Starmoney-Business stehen seit dem 23.03. Onlineupdates bereit, die den Lizenzspeicher auf den aktuellen Stand bringen.

Für Starmoney 9 und 10 und die aktuelle Version von Starmoney-Business stehen seit dem 23.03. Onlineupdates bereit, die den Lizenzspeicher auf den aktuellen Stand bringen.