[Datum und Zeit][INFO][de.willuhn.jameica.hbci.HBCICallbackSWT.log] generating new user keys

[Datum und Zeit][INFO][de.willuhn.jameica.hbci.HBCICallbackSWT.log] sending user keys to institute

[Datum und Zeit][INFO][de.willuhn.jameica.hbci.HBCICallbackSWT.status] übermittle öffentliche Schlüssel des Nutzers an das Kreditinstitut

[Datum und Zeit][INFO][de.willuhn.jameica.hbci.HBCICallbackSWT.status] erzeuge HBCI-Nachricht SendKeys

[Datum und Zeit][INFO][de.willuhn.jameica.hbci.HBCICallbackSWT.status] signiere HBCI-Nachricht

[Datum und Zeit][INFO][de.willuhn.jameica.hbci.HBCICallbackSWT.status] verschlüssele HBCI-Nachricht

[Datum und Zeit][INFO][de.willuhn.jameica.hbci.HBCICallbackSWT.status] versende HBCI-Nachricht

[Datum und Zeit][INFO][de.willuhn.jameica.hbci.HBCICallbackSWT.status] warte auf Antwortdaten

[Datum und Zeit][INFO][de.willuhn.jameica.hbci.HBCICallbackSWT.log] waiting for response

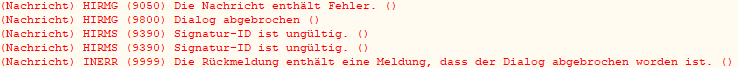

[Datum und Zeit][ERROR][de.willuhn.jameica.hbci.HBCICallbackSWT.log] HBCI error code: 9050:Die Nachricht enthält Fehler. (TRE) org.kapott.hbci.status.HBCIStatus.addRetVal(HBCIStatus.java:72)

[Datum und Zeit][ERROR][de.willuhn.jameica.hbci.HBCICallbackSWT.log] HBCI error code: 9800:Dialog abgebrochen (TRE) org.kapott.hbci.status.HBCIStatus.addRetVal(HBCIStatus.java:72)

[Datum und Zeit][ERROR][de.willuhn.jameica.hbci.HBCICallbackSWT.log] HBCI error code: 9010:Initialisierung fehlgeschlagen, Auftrag nicht bearbeitet. (TRE) org.kapott.hbci.status.HBCIStatus.addRetVal(HBCIStatus.java:72)

[Datum und Zeit][ERROR][de.willuhn.jameica.hbci.HBCICallbackSWT.log] HBCI error code: 9010:Bitte wenden Sie sich an Ihren Berater. (B21:0099) (3: SendKeys.Idn) org.kapott.hbci.status.HBCIStatus.addRetVal(HBCIStatus.java:72)

[Datum und Zeit][INFO][de.willuhn.jameica.hbci.HBCICallbackSWT.status] überprüfe Signatur der Antwortnachricht

[Datum und Zeit][WARN][de.willuhn.jameica.hbci.HBCICallbackSWT.log] message has no signature

[Datum und Zeit][INFO][de.willuhn.jameica.hbci.HBCICallbackSWT.status] öffentliche Schlüssel des Nutzers übermittelt

[Datum und Zeit][WARN][de.willuhn.jameica.hbci.HBCICallbackSWT.log] deleting locally generated user keys

[Datum und Zeit][ERROR][de.willuhn.jameica.hbci.passports.rdh.keyformat.HBCI4JavaFormat.createKey] unable to create key G:\hibiscus-1467799751421.rdh

org.kapott.hbci.exceptions.HBCI_Exception: Fehler beim Erzeugen eines HBCIHandler Objektes

at org.kapott.hbci.manager.HBCIHandler.<init>(HBCIHandler.java:142)

at de.willuhn.jameica.hbci.passports.rdh.keyformat.HBCI4JavaFormat.createKey(HBCI4JavaFormat.java:133)

at de.willuhn.jameica.hbci.passports.rdh.RDHKeyFactory.createKey(RDHKeyFactory.java:167)

at de.willuhn.jameica.hbci.passports.rdh.Controller.startCreate(Controller.java:710)

at de.willuhn.jameica.hbci.passports.rdh.View$2.handleAction(View.java:59)

at de.willuhn.jameica.gui.parts.Button$1$1.run(Button.java:177)

at org.eclipse.swt.custom.BusyIndicator.showWhile(Unknown Source)

at de.willuhn.jameica.gui.GUI$5.run(GUI.java:815)

at org.eclipse.swt.widgets.Synchronizer.syncExec(Unknown Source)

at org.eclipse.swt.widgets.Display.syncExec(Unknown Source)

at de.willuhn.jameica.gui.GUI.startSync(GUI.java:811)

at de.willuhn.jameica.gui.parts.Button$1.widgetSelected(Button.java:171)

at org.eclipse.swt.widgets.TypedListener.handleEvent(Unknown Source)

at org.eclipse.swt.widgets.EventTable.sendEvent(Unknown Source)

at org.eclipse.swt.widgets.Display.sendEvent(Unknown Source)

at org.eclipse.swt.widgets.Widget.sendEvent(Unknown Source)

at org.eclipse.swt.widgets.Display.runDeferredEvents(Unknown Source)

at org.eclipse.swt.widgets.Display.readAndDispatch(Unknown Source)

at de.willuhn.jameica.gui.GUI.loop(GUI.java:832)

at de.willuhn.jameica.gui.GUI.init(GUI.java:315)

at de.willuhn.jameica.system.Application.init(Application.java:148)

at de.willuhn.jameica.system.Application.newInstance(Application.java:90)

at de.willuhn.jameica.Main.main(Main.java:78)

Caused by: org.kapott.hbci.exceptions.HBCI_Exception: Fehler beim Registrieren der Nutzerdaten

at org.kapott.hbci.manager.HBCIHandler.registerUser(HBCIHandler.java:281)

at org.kapott.hbci.manager.HBCIHandler.<init>(HBCIHandler.java:133)

… 22 more

Caused by: org.kapott.hbci.exceptions.HBCI_Exception: Übermitteln der neuen Nutzerschlüssel abgebrochen

at org.kapott.hbci.manager.HBCIUser.sendAndActivateNewUserKeys(HBCIUser.java:340)

at org.kapott.hbci.manager.HBCIUser.generateNewKeys(HBCIUser.java:361)

at org.kapott.hbci.manager.HBCIUser.register(HBCIUser.java:688)

at org.kapott.hbci.manager.HBCIHandler.registerUser(HBCIHandler.java:279)

… 23 more

Caused by: org.kapott.hbci.exceptions.ProcessException: Fehler beim Übermitteln der öffentlichen Schlüssel des Nutzers; Schlüssel zurückgesetzt

at org.kapott.hbci.manager.HBCIUser.sendAndActivateNewUserKeys(HBCIUser.java:204)

(Herzlichen Dank für das von J.S. zur Verfügung gestellte Hibiscus Protokoll!)