Suchwort: #VOPVER

letzte Änderung: 30.11.2025

So sieht eine typische Fehlermeldung aus, wenn eine Überweisung mangels Namensprüfung abgelehnt wird:

(Nachricht) HIRMG (9050) Die Nachricht enthält Fehler () (Auftrag) HIRMS (9076) Namensabgleich erforderlich. ()

![]() FinTS/HBCI: Die Sammlerausführung von Echtzeitüberweisungen (Instand-Payment) (HKIPM) ist erst ab dem 25.10.2025 verfügbar bei den Atruvia-Banken.

FinTS/HBCI: Die Sammlerausführung von Echtzeitüberweisungen (Instand-Payment) (HKIPM) ist erst ab dem 25.10.2025 verfügbar bei den Atruvia-Banken.

EBICS:

Die Arbeitsweise ändert sich bei der Namensprüfung grundsätzlich: Erst zur Namensprüfung senden, dann Ergebnis prüfen und auf dem Server unterschreiben mit der verteilten elektronischen Unterschrift, kurz VEU. Denken Sie daran, den Verarbeitungsbericht (z.B. PTK) abzurufen und zu lesen!

Das Sendeprotokoll heißt lediglich, dass Sie Aufträge senden dürfen – nicht, dass diese verarbeitet werden konnten und freigegeben wurden!

Bei Einzelaufträgen ist nach den SEPA-Regularien die Namensprüfung Pflicht, egal ob Verbraucherkonto oder nicht. Die Bafin-Duldung nutzen nicht alle Banken, weil hier die Haftung ungeklärt ist und weil diese Duldung jederzeit erlöschen kann.

Es gibt hunderte von Zahlungsverkehrsprogrammen, die aktuell über die Schnittstellen FinTS/HBCI oder EBICS Zahlungsverkehr durchführen können. Der Namensabgleich bei SEPA-Überweisungen macht hier für jedes dieser Programme Updates nötig, wenn der Namensabgleich vollständig unterstützt werden soll.

Es ist bekannt, dass einige Programme diese Updates nicht oder nicht rechtzeitig zur Einführung ab dem 05.10. erhalten werden, viele Updates können aufgrund der knappen Zeit erst „auf dem letzten Drücker“ veröffentlicht werden und sind wahrscheinlich nicht in allen Details final durchgetestet.

Um mir selbst und anderen Orientierung zu geben, werde ich hier die mir bekannten Daten zu Programmen und Versionen notieren. Wer mir helfen will oder andere Daten kennt: Über die Kommentarfunktion oder im Homebanking-Hilfe Forum bin ich erreichbar.

Prüfen Sie, ob Ihr Softwareanbieter eine neue Version anbietet und Updates/Aktualisierungen. Da die letzten Spezifikationen erst im Sommer 2025 veröffentlicht wurden (!), muss Ihre Software sehr neu sein. Ältere Versionen werden sehr wahrscheinlich Probleme bei Überweisungen haben.

Wenn Ihre Software kein Update erhält, machen Sie sich bitte rechtzeitig mit Alternativen vertraut, z.B. indem Sie den Export von Zahlungsdaten nutzen und zum Überweisen das Onlinebanking.

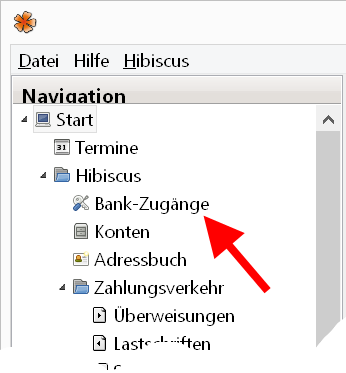

Sobald Ihre Bank die Namensprüfung freischaltet (ab dem 05.10. starten die Genossenschaftsbanken und Sparkassen) sollten Sie Ihren Bank-Zugang aktualisieren („Synchronisieren“, „abgleichen“, „Benutzerdaten aktualisieren“).

Lastschriften sind nicht betroffen, diese können Sie – wahrscheinlich – noch länger mit älteren Programmversionen verarbeiten.

Info-Video zum Ablauf der Empfängerprüfung in der BankingApp:

www.youtube.com/watch?v=_82sOx4NL_c

(aus Datenschutzgründen kein klickbarer Link, kopieren Sie den Link in die Zwischenablage und fügen Sie diesen ein in die Adresszeile Ihres Browser)

Software-Liste ohne Anspruch auf Vollständigkeit und Korrektheit mit Infos und Links

BankingManager: Vollständig vorbereitet – aktuelle Version 1.9.3.6 – prüfen Sie auf Updates

VR-NetWorld Software: Nicht mehr für Überweisungen nutzbar, keine Updates. Lastschriften und Umsätze sind bis März 26 noch nutzbar. Umgehung: Export als Buchungsdatei, Upload im Browserbanking. offizielle Nachfolgesoftware: BankingManager oder Profi cash 12.

Profi cash: Update auf die aktuelle Version 12.99 durchführen. Prüfen und Installieren Sie Anfang Oktober das Update. Die aktuelle Version kann bei der Atruvia geladen werden, atruvia.de/profi-cash

->bekannte Fehler (->weitere Infos VoP hier im Blog)

GLS eBank Basis/Profi und windata: Verwenden Sie die neueste Version 9.3.0.6 vom 28.10.25.

Synchronisieren Sie Ihre Zugänge (EBICS und FinTS/HBCI) nach dem 05.10.

Version 8 erhält seit 2024 keine Funktions-Updates mehr, Echtzeit fehlt.

Infoseite von windata

Bekannter Fehler: Gemeinschaftsvollmachten funktionieren über FinTS/HBCI nicht vollständig. Lesen Sie hier

konfipay: Im Webdienst müssen Sie sich nicht um Updates kümmern, die Freigabeprozesse ändern sich allerdings

https://wiki.konfipay.de/konfipay/verification-of-payee-vop-konfipay

Multicash, Geno Cash (Info Mitte September): GENO cash aktuell Version 4.00.008 Servicepack 14, es soll bis zum 5. Oktober durch ein Online-Update aktualisiert werden.

Angeblich wird nicht jede Version rechtzeitig vollständig VoP fähig, bitte fragen Sie Ihren Lizenzgeber. Infos und webinare bei omikron

Moneyplex (Matrica): Kein Update in Sicht, siehe Homebanking-hilfe.de

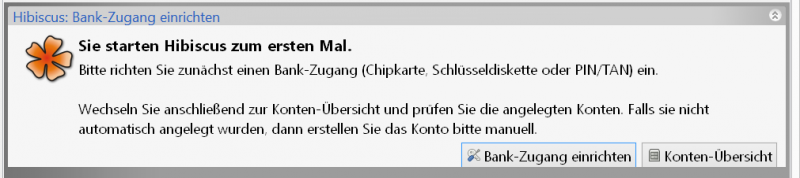

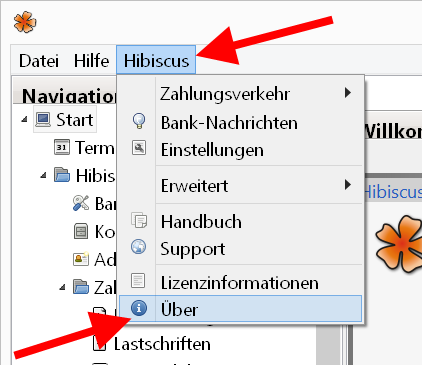

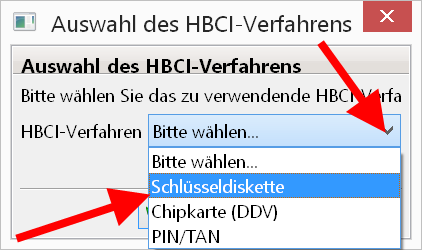

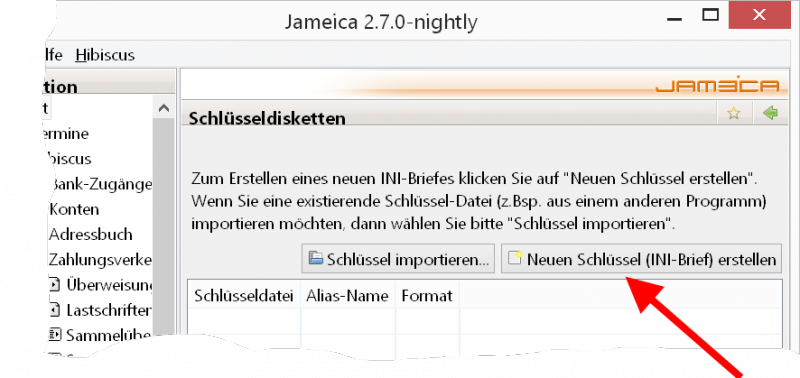

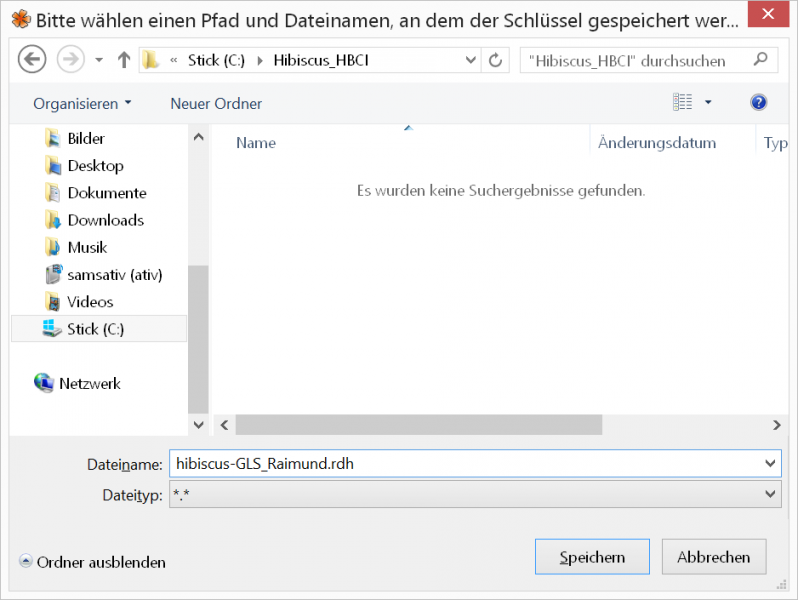

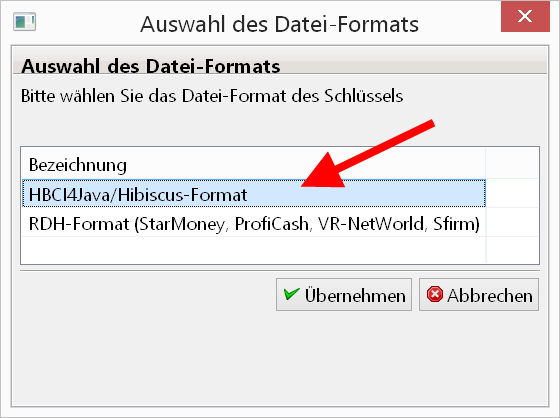

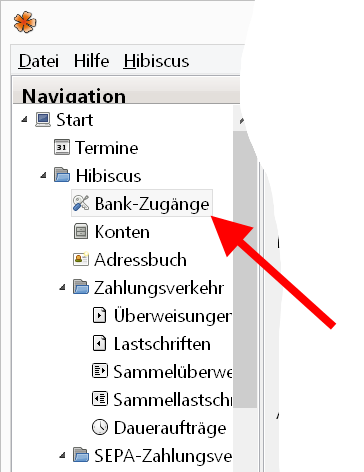

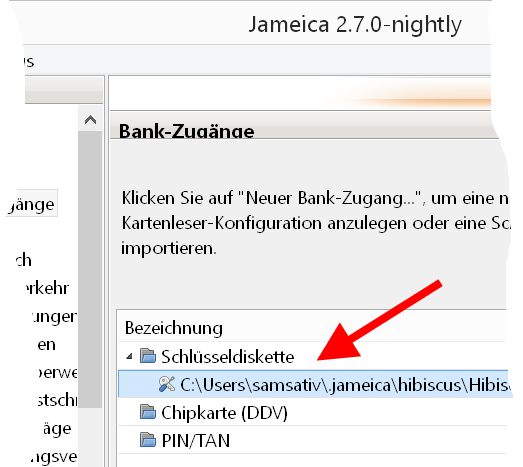

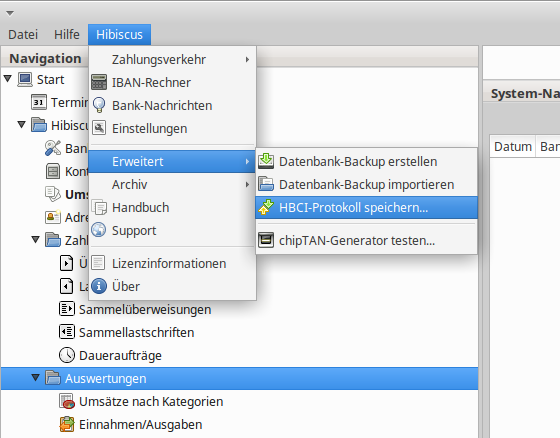

Hibiscus: Version 2.12.0 ist VoP fähig mit Jameica 2.12.0. Der Entwickler und die Community hat grandioses geleistet. Mehr willuhn.de und homebanking-hilfe.de

SAP: Gerüchteweise gibt es SAP-Module, die die nötigen Updates für EBICS nicht rechtzeitig erhalten und deshalb keine Einzelbuchung mit Namensprüfung durchführen können. Genaue Daten liegen mir nicht vor. Umgehung: Export als SEPA-XML-Datei, Upload im Browserbanking der Bank (ggf. Freischaltung nötig)

ALF Banco: Aktuelles Update nötig, mindestens Version 10.2. Infoseite ALF

Subsembly Banking4: Aktuelle Version ist VoP fähig

Starmoney: Mindestens Version 14 mit allen Updates ist nötig. Infos dazu

SFirm: Infoseite zum Thema – SFirm 4 Patch 25.08 ist vorbereitet, Empfehlung: Aktualisierung auf SFirm 4 Patch 25.09

FinTS/HBCI mit gemeinsamer Unterschrift (A-/B-Vollmachten): SFirm benötigt einen Patch, weil die Vorabsignaturen nicht mehr unterstützt werden.

Patch 25.10 wird für den 06.11. erwartet: https://www.sfirm.de/sfirm/neu-in-sfirm/patch-2510-06112025/

DATEV: externer Link: Info der DATEV zum Thema VoP

Lexware (Lexoffice): Info zu VoP, Infos zu den Versionen liegen mir nicht vor. Die FinTS/HBCI-Schnittstelle sollten mit einer aktuellen ddbac VoP fähig werden.

Wiso mein Geld: Da buhl ebenfalls auf die ddbac setzt, dürfte mit einer aktuellen Version auch die Namensprüfung funktionieren. Wie dies aber aussieht konnte ich nicht herausfinden.

Agicap Stand 15.10.2025 scheint die Namensprüfung nicht zu unterstützen. Das bedeutet, dass Sie lediglich EBICS Sammelbuchungen ohne Namensprüfung durchführen können, sofern die Bank nicht die Bafin Duldung gewählt hat. Sie haben die Haftung.

Linux/Unixoide

AqBanking/aqfinance, kmymoney: 30.11.2025 – Die neue Beta unterstützt die Namensprüfung weitgehend und ist auch für den Umsatzabruf notwendig. Die Repositories sollten in den nächsten Tagen aktualisiert werden.

Meine Empfehlung: Melden Sie sich bei der Mailingliste an und nutzen Sie die Infos von Git. https://www.aquamaniac.de

https://www.aquamaniac.de/rdm/projects/aqbanking/files

Ich hatte geschrieben: „Der Entwickler hatte auf Mail von mir leider nicht geantwortet“. Das stimmt nicht, und ich muss mich wirklich entschuldigen. Der Entwickler hatte sogar mehrfach geantwortet – aber diese Antwort war in meinem Mailprogramm erst nach Suchen sichtbar. Es lag also an meiner Unfähigkeit, vernünftig mit Thunderbird umzugehen. Mailinglisten finde ich aber immer noch anstrengend und gewöhnungsbedürftig.

Moneyplex und Hibiscus siehe oben

Mac-Programme

MoneyMoney: Mindestens Version 2.4.60, mehr beim Hersteller

Banking4x von Subsembly: Ist in der aktuellen Version vorbereitet für VoP. Wie dies aussieht, ist hier zu finden. Infos zu Updates finden Sie auf banking4.de,

MacGiro: Lt. Webseite des Herstellers ist die Version 15 die notwendige Version.

BankX: Lt. FAQ des Anbieters wird ab heute, 06.10. ein für die meisten User kostenpflichtiges Upgrade auf Version 11 verfügbar gestellt.

PecuniaBanking: Version 2.2.0 ist im Ansatz VoP fähig, aber es muss noch einiges getan werden. Mehr hier -> hbh-Forum

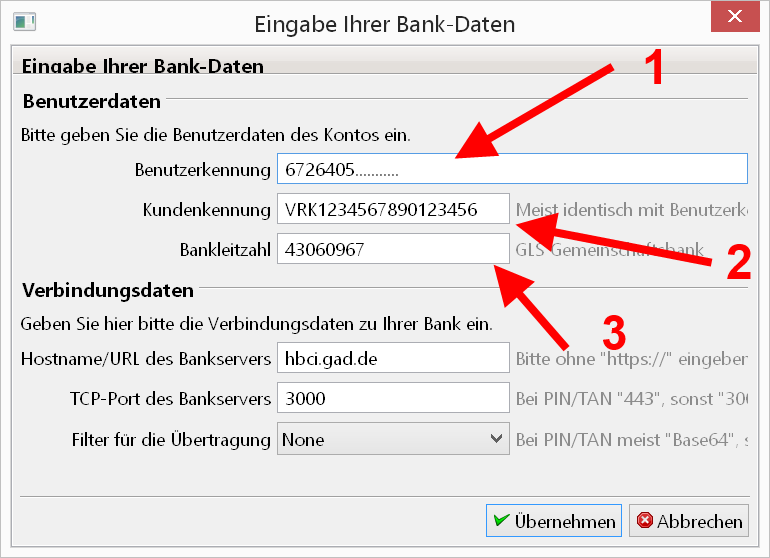

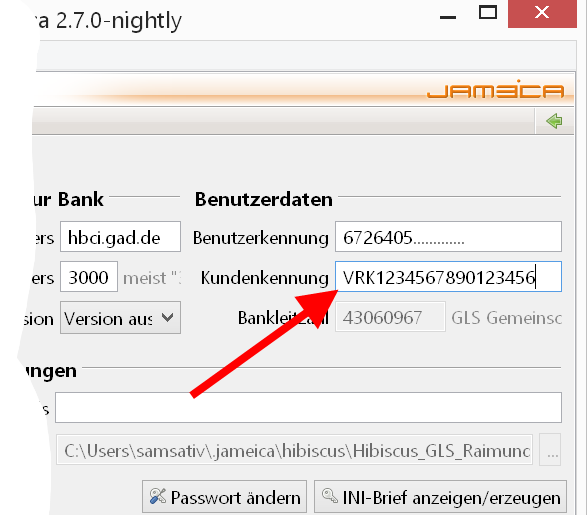

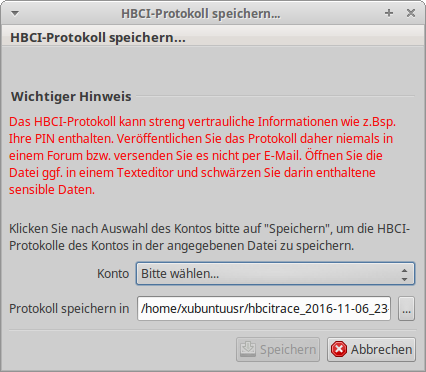

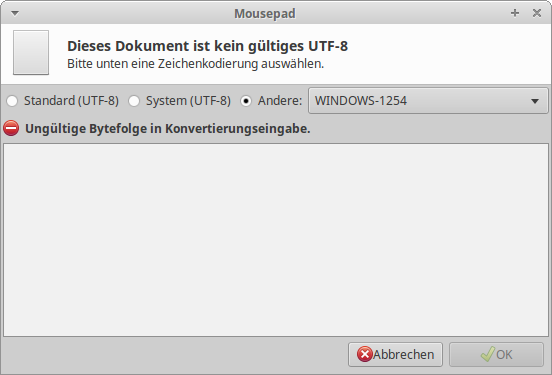

Stellen Sie das Protokoll jemanden zur Diagnose zur Verfügung, entschärfen Sie die enthaltenen Daten! Auch Ihre Bank benötigt nicht die PIN, kein(e) MitarbeiterIn könnte diese prüfen. Löschen Sie auch alles, was zeitlich nicht mit dem Problem zusammenhängt. Durchsuchen Sie das Protokoll nach vertraulichen Daten, das wäre bei der GLS Bank z.B. die VR-Kennung, aber auch Alias, Kundennummer, Kontonummer. Beim Upload in die Öffentlichkeit, also z.B. dem Onlinebanking-Forum gehören zu den vertraulichen Daten auch die Kontonamen/Bezeichnungen und die Daten aus dem Zahlungsverkehr, z.B. die Empfängerdaten einer Buchung.

Stellen Sie das Protokoll jemanden zur Diagnose zur Verfügung, entschärfen Sie die enthaltenen Daten! Auch Ihre Bank benötigt nicht die PIN, kein(e) MitarbeiterIn könnte diese prüfen. Löschen Sie auch alles, was zeitlich nicht mit dem Problem zusammenhängt. Durchsuchen Sie das Protokoll nach vertraulichen Daten, das wäre bei der GLS Bank z.B. die VR-Kennung, aber auch Alias, Kundennummer, Kontonummer. Beim Upload in die Öffentlichkeit, also z.B. dem Onlinebanking-Forum gehören zu den vertraulichen Daten auch die Kontonamen/Bezeichnungen und die Daten aus dem Zahlungsverkehr, z.B. die Empfängerdaten einer Buchung.

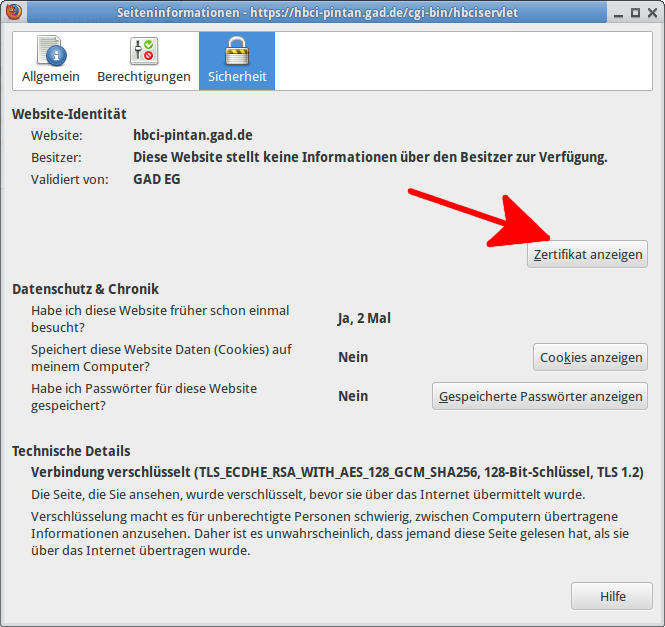

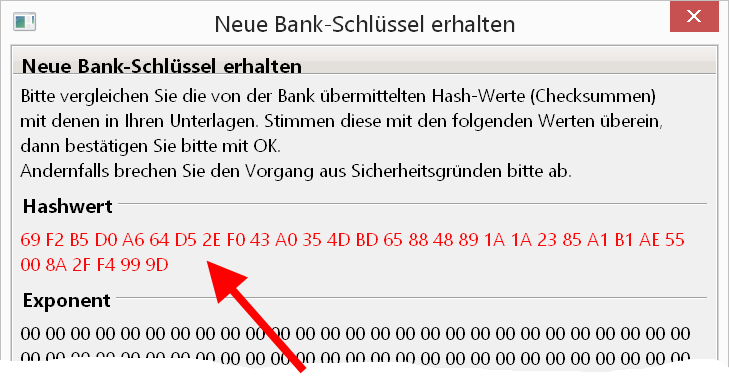

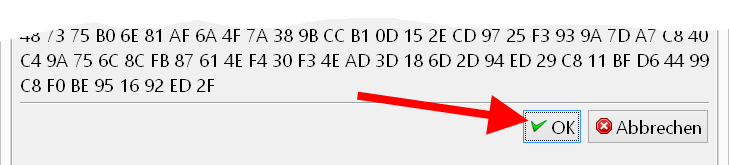

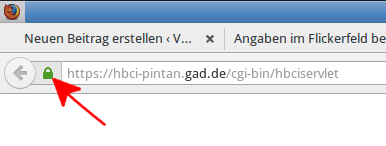

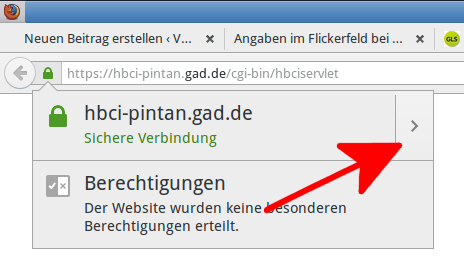

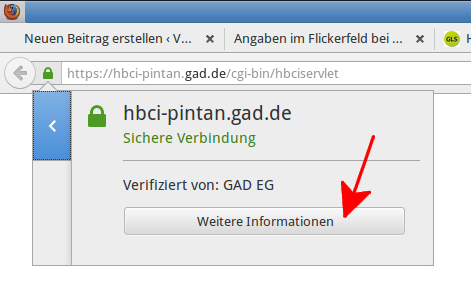

Vergleichen Sie den Fingerabduck mit den von Ihrem Programm angezeigten Daten, z.B. dem SHA1-Fingerabdruck des neuen Zertifikats und achten Sie darauf, dass der Browser auch den richtigen Besitzer anzeigt (früher Fiducia & GAD IT AG). Letzteres ist besonders wichtig, da im Angriffsfall ja auch der Browser/das Betriebssystem betroffen wäre.

Vergleichen Sie den Fingerabduck mit den von Ihrem Programm angezeigten Daten, z.B. dem SHA1-Fingerabdruck des neuen Zertifikats und achten Sie darauf, dass der Browser auch den richtigen Besitzer anzeigt (früher Fiducia & GAD IT AG). Letzteres ist besonders wichtig, da im Angriffsfall ja auch der Browser/das Betriebssystem betroffen wäre.