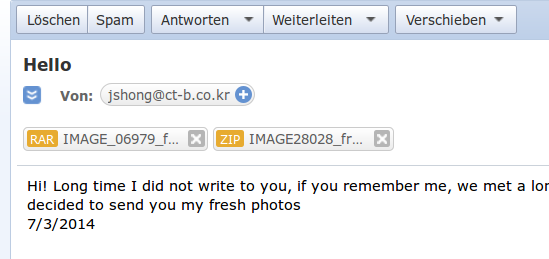

Und schon wieder erreichen mich massenhaft als Faxe getarnte Viren. So neu, dass mein Virenscanner keinen Alarm schlägt.

Faxnachricht [Caller-ID: +49(0)3032734xxx Seiten: 4. Datum: 2014-05-13 09:50:59 UTC. Kennziffer: DE5065AF3275BD6626BE.

Im Zip-Anhang befindet sich das Trojanische Pferd. Ok, eigentlich ist der Anhang ja selbst das trojanische Pferd, also befindet sich im Anhang „der Grieche“, richtig?

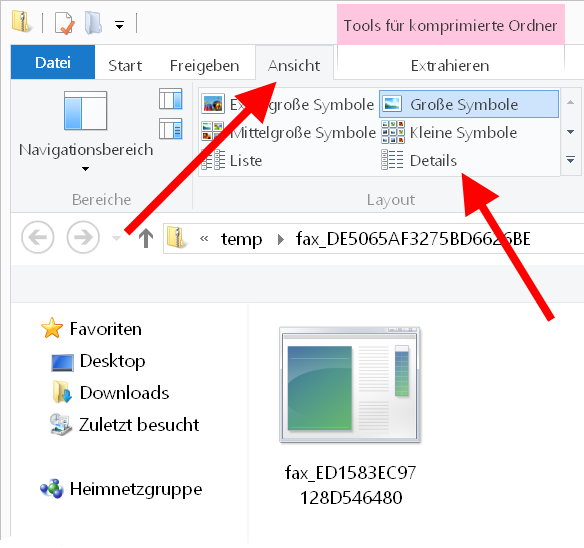

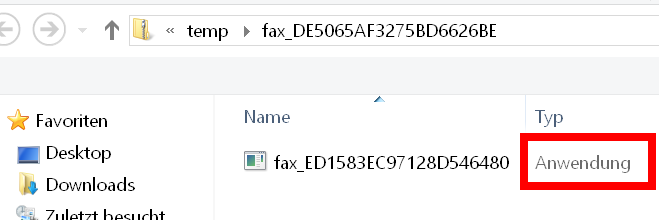

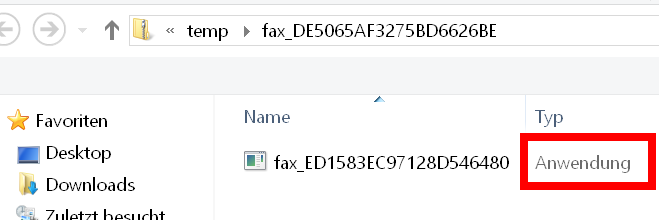

Erst in der Detail-Anzeige wird deutlich: Es handelt sich nicht um ein Fax, also eine Bilddatei oder ein PDF, sondern um eine Anwendung. Ausführen der Datei reicht also für die Infektion.

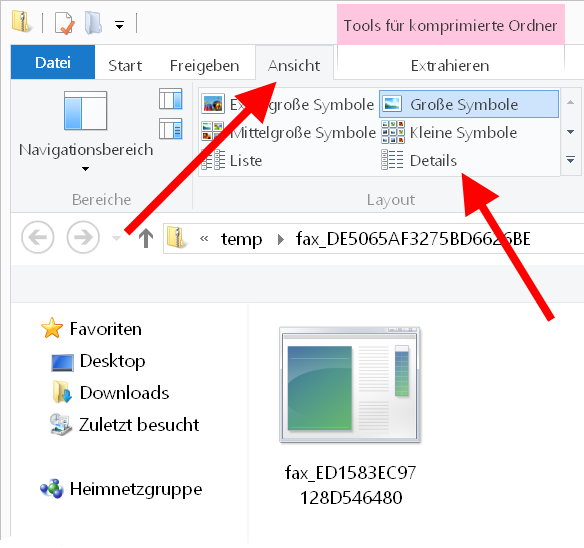

Je nach Ansicht erkennt man leider nicht, was sich im Pferd, also im Anhang verbirgt, bestenfalls das Icon könnte eine Ahnung aufkommen lassen, dass es sich nicht um das angekündigte Fax handelt. Erst nach Klick auf „Ansicht“ und „Details“ lässt sich erkennen, was los ist. Das System würde mir vor Ausführung einer solchen Datei einen Hinweis geben, Aber wer mit einem Fax rechnet (ich bekomme täglich welche), fällt eventuell schnell drauf rein.

Der Typ „Anwendung“ verrät, dass es sich um ein ausführbares Programm handelt.

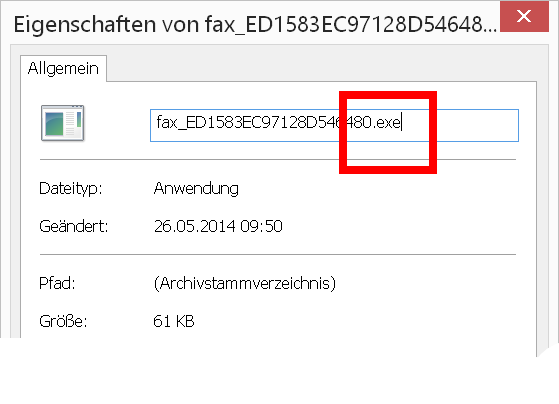

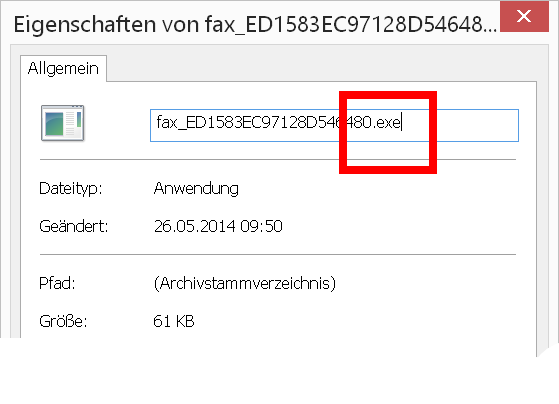

Ein Rechtsklick zeigt mir die Dateiendung und auch, wie alt die Datei ist. Hm, 26.05., also von gestern. Mal schauen, was die Virenscanner dazu sagen…

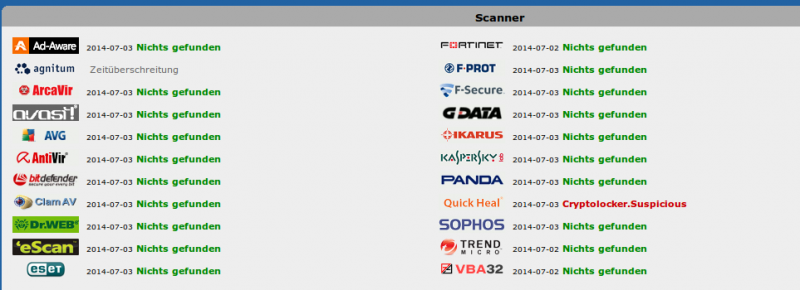

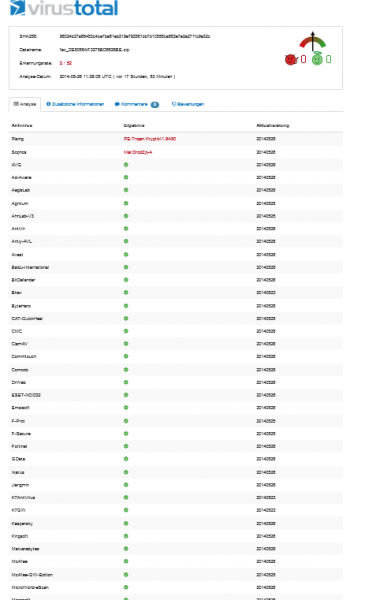

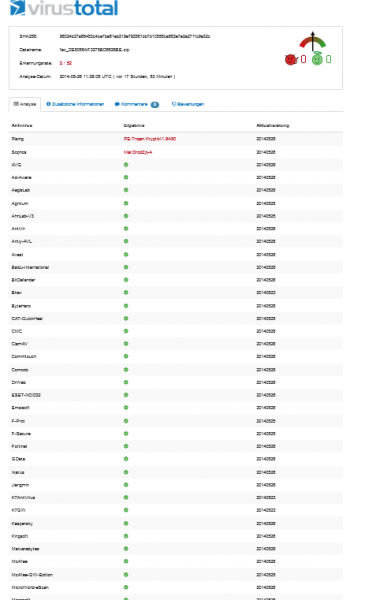

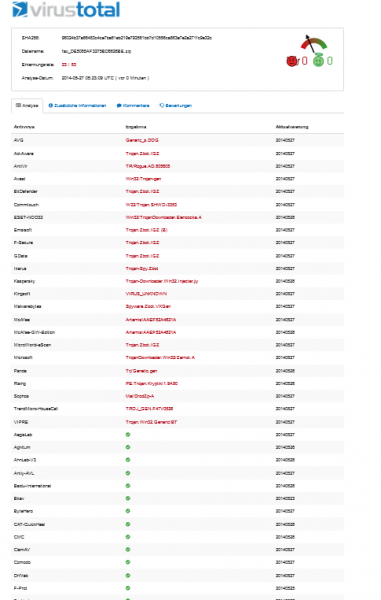

Ich werde mal bei Virustotal nachsehen, einem Dienst, bei dem man u.a. verdächtige Dateien hochladen und von einer Flotte von Virenscannern prüfen lassen kann.

Ich lade die Datei hoch und erhalte den Hinweis, dass diese Datei bereits gestern überprüft wurde. Also war jemand schon vor mir misstrauisch und hat die Datei bei Virustotal checken lassen. Ich gebe mich vorerst mit dem gestrigen Ergebnis zufrieden: Aha: Nur 2 (!) von 53 von Virenscannern haben beim ersten Scan diese Datei für verdächtig gehalten! Wenn ich also einer der ersten gewesen wäre, der dieses vermeintliche Fax erhalten hätte, dann hätte ich womöglich also eine knapp 4 prozentige Chance gehabt, dass mein Virenscanner sich gemeldet hätte?

Ich lade die Datei hoch und erhalte den Hinweis, dass diese Datei bereits gestern überprüft wurde. Also war jemand schon vor mir misstrauisch und hat die Datei bei Virustotal checken lassen. Ich gebe mich vorerst mit dem gestrigen Ergebnis zufrieden: Aha: Nur 2 (!) von 53 von Virenscannern haben beim ersten Scan diese Datei für verdächtig gehalten! Wenn ich also einer der ersten gewesen wäre, der dieses vermeintliche Fax erhalten hätte, dann hätte ich womöglich also eine knapp 4 prozentige Chance gehabt, dass mein Virenscanner sich gemeldet hätte?

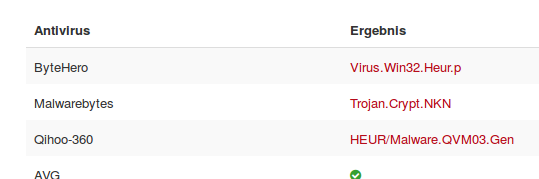

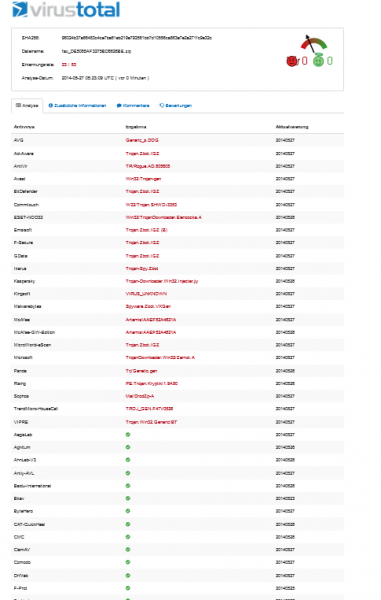

Gut, ich weiß ja, dass es Malware sein muss. Ich lasse erneut checken und inzwischen haben 16 von 53 einen Verdacht. Naja, auch noch nicht soo toll, oder?!

Gut, ich weiß ja, dass es Malware sein muss. Ich lasse erneut checken und inzwischen haben 16 von 53 einen Verdacht. Naja, auch noch nicht soo toll, oder?!

Ich lasse die Datei erneut scannen, mal sehen, was ein Scan einen Tag später ergibt. Schon besser, 16 Scanner schlagen Alarm. Aber so richtig toll ist das Ergebnis auch nicht, oder?

Hier geht die Geschichte am nächsten Tag weiter.