letzte Änderung: 24.02.2022

Suchwort: #wdpintan

In dieser Anleitung geht es um die Neu-Einrichtung eines PIN&TAN-Zuganges mit GLS eBank/windata. Diese Art des Zugangs wird auch HBCI+ genannt. Die Anleitung sollte sinngemäß für alle Programme mit ddbac-Schnittstelle (Lexware, Buhl, Wiso, MS Money99…) zutreffen, da die gleiche Schnittstelle von B+S verwendet wird. Die Einrichtungsdauer: max. 2 Minuten, sofern Sie alle Zugangsdaten griffbereit haben.

Wichtig: Wenn Sie bereits Onlinebanking per Browser nutzen können, ist bei den meisten genossenschaftlichen Banken keine separate FinTS-Freischaltung notwendig, auch nicht bei der GLS Bank. Sollten Sie Schwierigkeiten mit der Einrichtung haben, liegt es meist an falschen Daten. Lässt sich der Zugang nicht einrichten, melden Sie sich im Onlinebanking noch einmal mit den gleichen Daten an. Die PIN muss von Ihnen vergeben sein, die Start-PIN können Sie nicht nutzen. Führen Sie also bei einem neuen Zugang zuerst die PIN-Vergabe online durch. „PIN“ verwende ich hier aus historischen Gründen, es ist ja schon lange keine Zahl mehr. Verwenden Sie bei der PIN keine exotischen Sonderzeichen, um Probleme mit dem FinTS/HBCI zu vermeiden. Da Sie ständig nach der PIN gefragt werden: Ein langes, kompliziertes Passwort ist beim Banking keine Sicherheitsverbesserung.

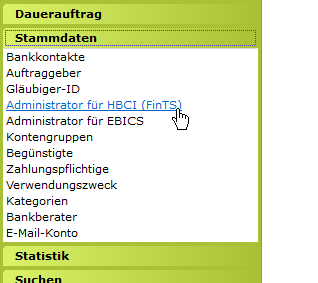

Der Start des Einrichtungs-Assistenten erfolgt automatisch, wenn Sie im Programm noch keine Bankkontakte angelegt haben. Oder Sie starten ihn manuell über Stammdaten/Administrator für HBCI (FinTS).

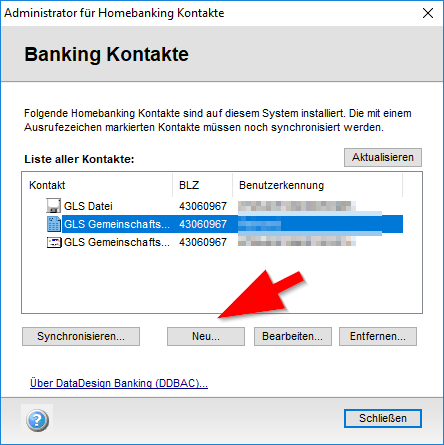

Klicken Sie auf „Neu“.

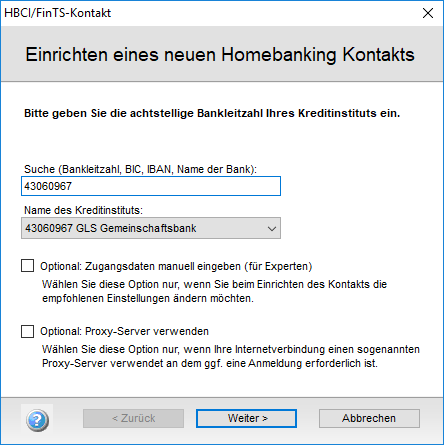

Geben Sie die BLZ ein und klicken Sie auf weiter.

Die Experten-Einstellung ist normalerweise nicht nötig. Wenn Sie einen Proxy-Server verwenden, aktivieren Sie den Haken und tragen zusätzlich die Proxy-Daten ein. Meist können Sie die Einstellungen aus Ihrem Browser verwenden.

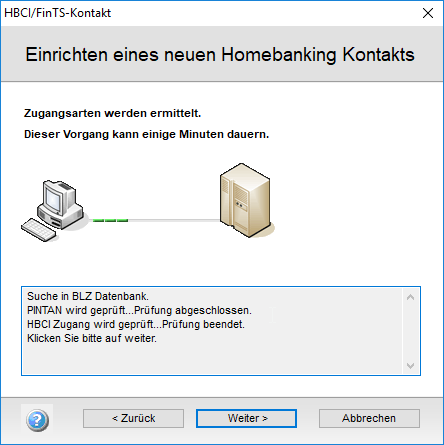

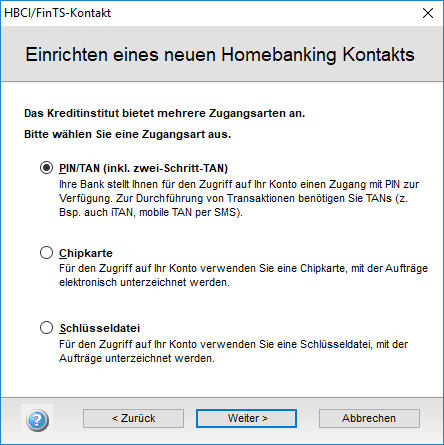

Das Programm ruft die „Fähigkeiten“ der Bank ab und bietet Ihnen die unterschiedlichen Zugangsmöglichkeiten an.

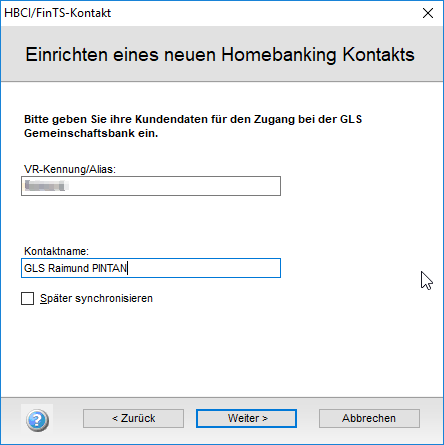

Tragen Sie Ihren VR-NetKey ein. Den Alias würde ich nicht empfehlen, wenn er Sonderzeichen enthält. Vergeben Sie auch einen eindeutigen Kontaktnamen, ich würde Bankname Vorname Nachname empfehlen, soweit es passt.

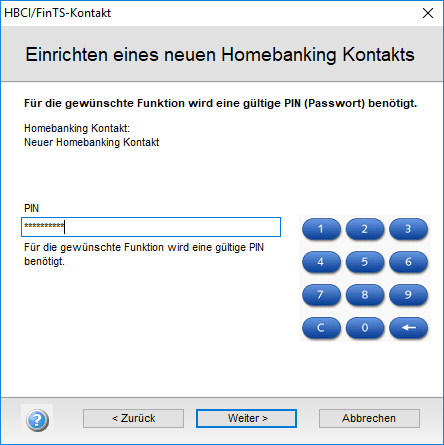

Geben Sie Ihre selbst im Onlinebanking vergebene PIN ein. Wenn Sie noch Ihre Start-Pin haben, müssen Sie diese vorher im Browser ändern.

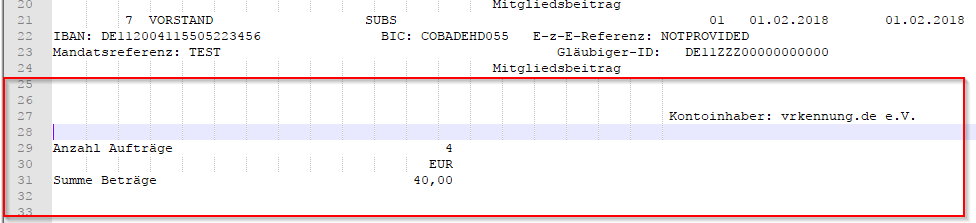

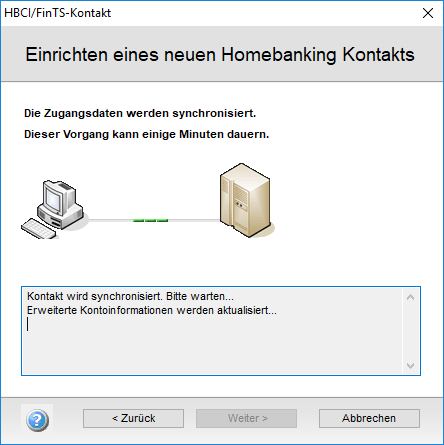

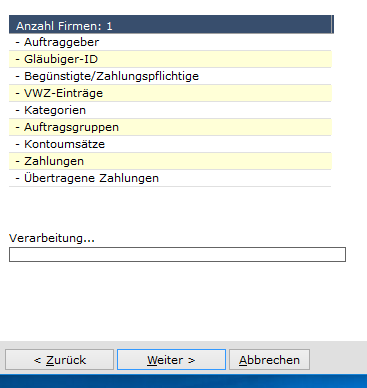

Das Banksystem wird erneut kontaktiert und die Bank liefert Informationen zu Ihrem Zugang zurück.

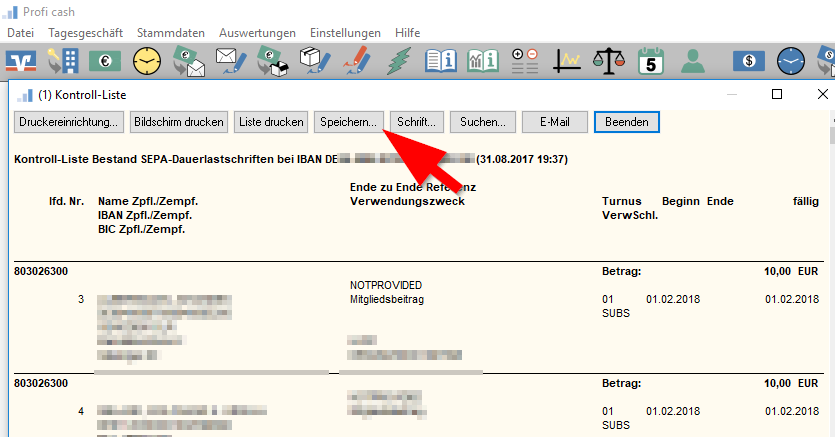

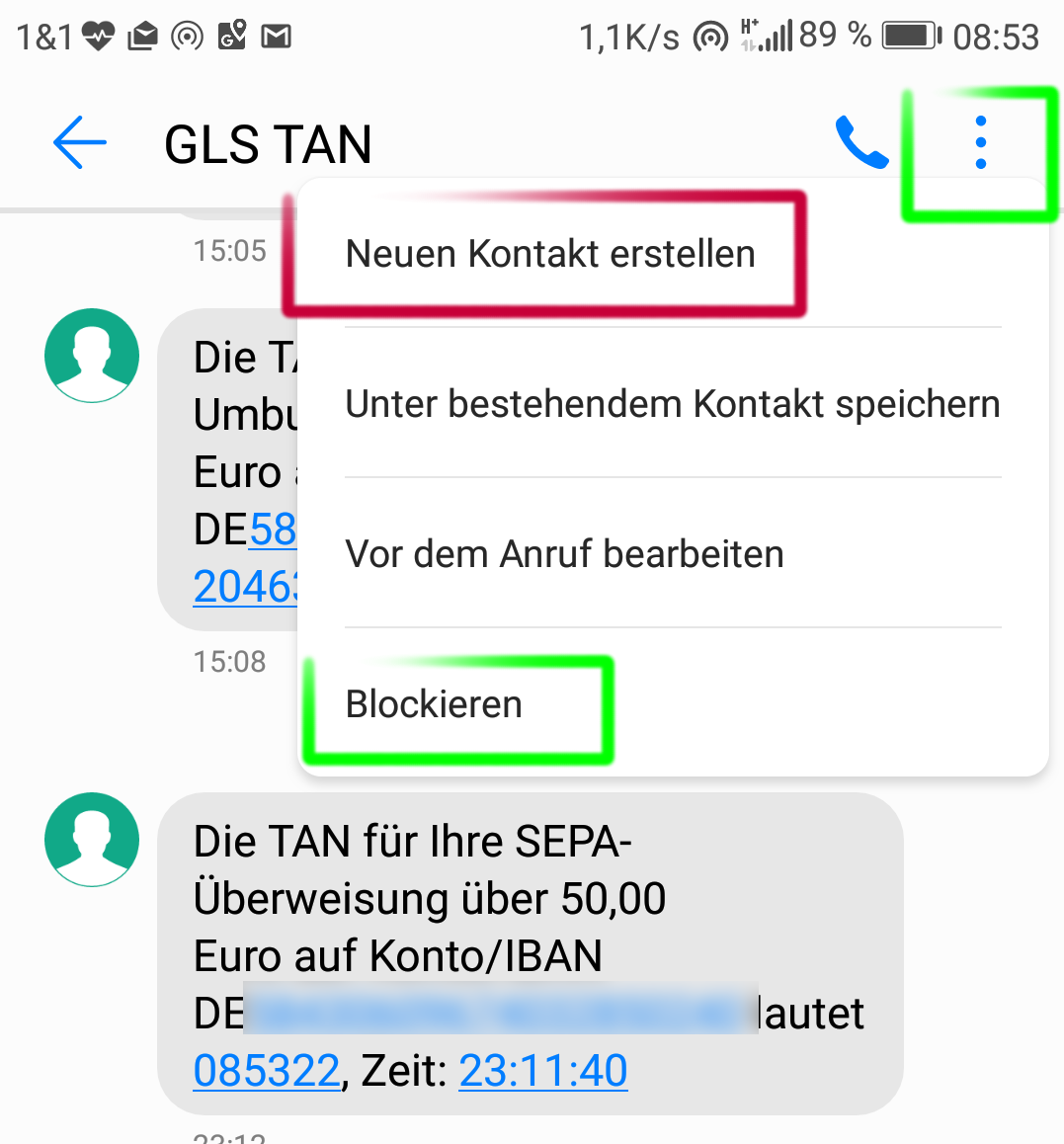

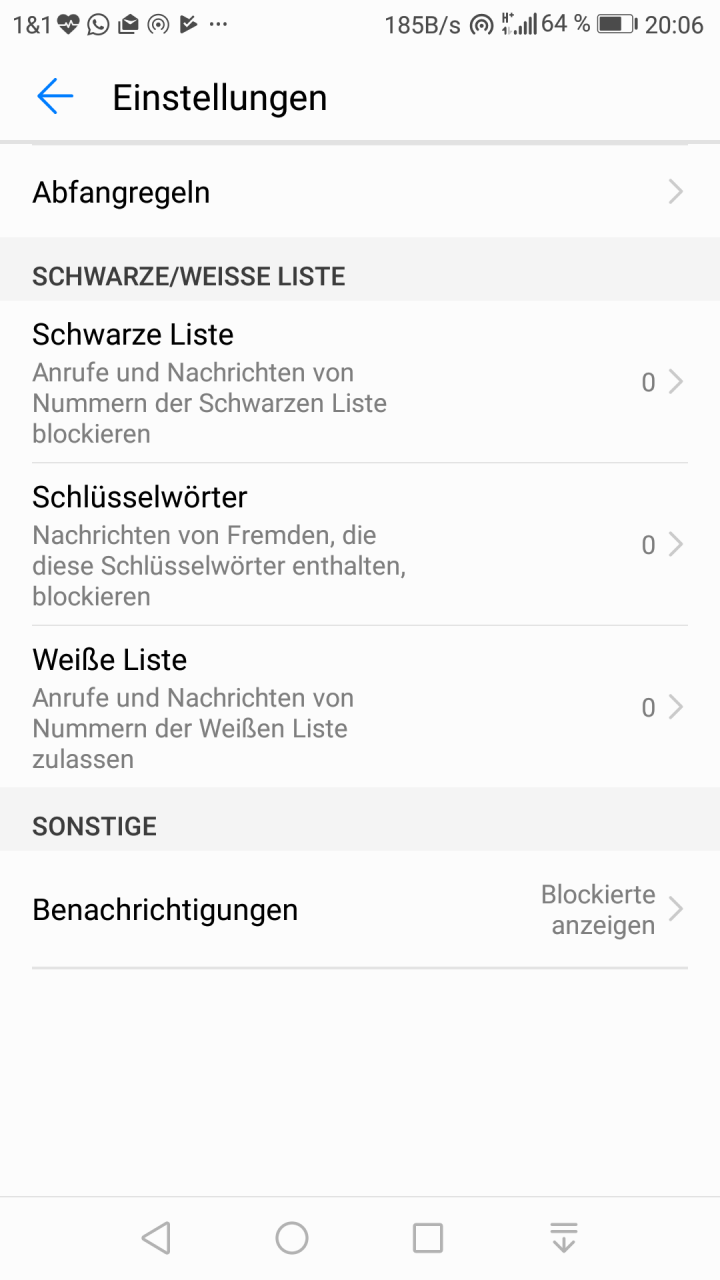

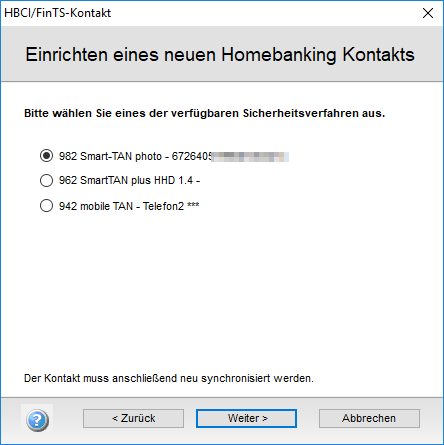

Die freigeschalteten TAN-Zugangsarten werden Ihnen zur Auswahl angeboten. Im Screenshot steht noch mobileTAN, dies Verfahren wird ersetzt durch die besser gesicherte (VR)SecureGo plus App. In FinTS ist bis auf weiteres noch eine TAN-Eingabe nötig, daher entfällt einer der „Plus-Vorteile“, die Auftrags-Freigabe in der App selbst funktioniert (noch?) nicht.

Achtung: Mit TAN-Medien wird nicht der Leser bezeichnet, sondern die Chipkarte oder die in der Bank gespeicherte Gerätebezeichnung des Mobilgerätes. Beim SmartTAN Verfahren (TAN-Erzeugung per Chipkarte und Batterieleser) ist immer nur eine Karte aktiv, egal welche Konten Sie darüber führen.

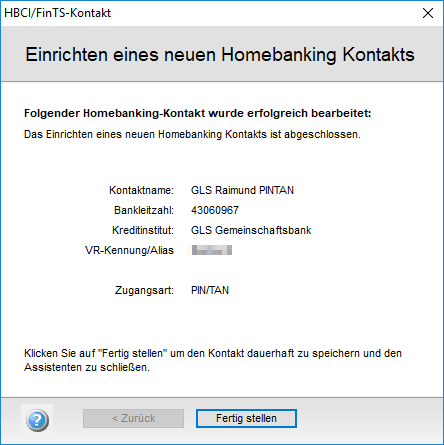

Klicken Sie auf „Fertig stellen“. Ihre Software richtet die Kontozugänge neu ein. Ggf. werden Sie von Ihrem Programm nach dem Kontotyp gefragt (z.B. kann man von Kreditkartenkonten oder Geschäftsguthaben/Mitgliedskonten ja nicht überweisen).

Bei einigen Programmen (Wiso/Lexware?) müssen Sie die Konten eventuell noch Ihrem Bankzugang zuordnen, hier fehlen mir aber die Testmöglichkeiten.

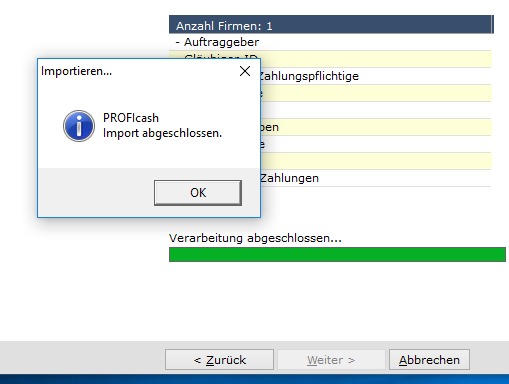

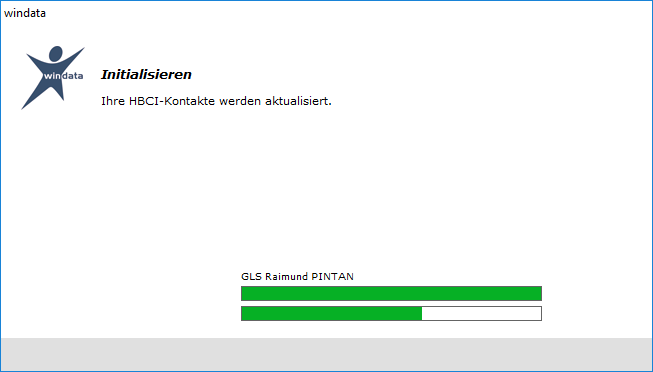

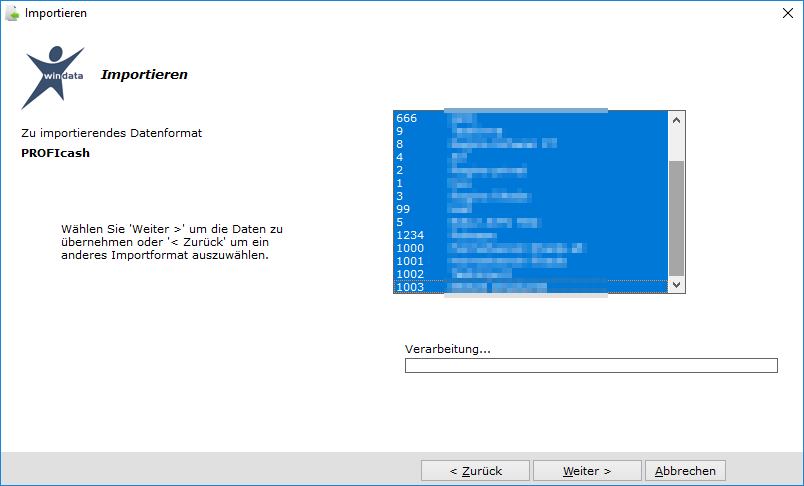

Bestätigen Sie mit „Weiter“ und der Import-Vorgang startet.

Bestätigen Sie mit „Weiter“ und der Import-Vorgang startet.