Ahh, danke für das Passwort, das habe ich schon lange gesucht, ehrlich!

Prima, dass ich unaufgefordert es zugeschickt bekomme. Bei dem anderen Kram muss man schon sagen, dass man das besser machen könnte. Leider fehlt dir meine Anrede. Da musst du nochmal besser recherchieren.

Dazu: Erst duzt du mich – in diesem Kontext völlig in Ordnung – aber dann wird es wieder förmlich? Schlechter Stil, finde ich, wenn es um so intime Dinge geht.

Und dann deine Bemerkung über meine „befremdlichen Bevorzugungen“. Autsch, der hat gesessen, aber du kommst doch lt. deiner Mailadresse aus Japan, oder? Da seid ihr doch wohl ganz andere Dinge gewohnt, wie man so hört. Na gut, alles Vorurteile. OK, da du meine Mailadresse ja hast, meld dich doch noch mal, ich helf dir dann bei Grammatik und Inhalt, digitale Erpressung geht doch etwas besser. Ich schick dir dann meine Bitcoin-Adresse, ok?

Ich weiß, „xxx“ , das ist dein Passwort

Ich weiß, „xxx“ , das ist dein Passwort.

Du kennst mich nicht, und voraussichtlich interessierst du dich, warum du diese E-Mail erhalten hast, richtig?

Lass mich es deutlich machen.

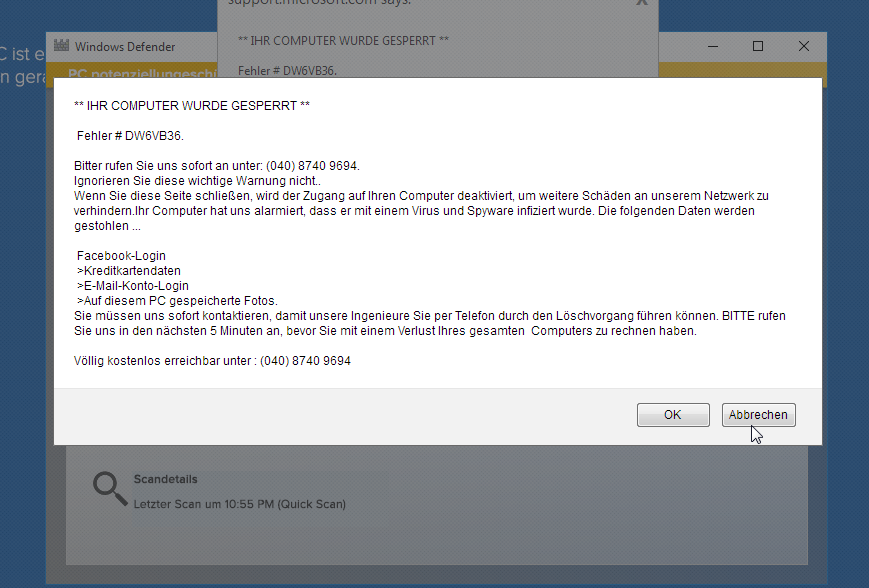

Ich habe einen Virus auf der Seite mit Videoclips für Erwachsene (sexueller Inhalt) gepostet. Überdies, hast du diese Website aufgerufen, um Spaß zu haben (du weißt, was ich meine).

Während du die Videos angeschaut hast, hat dein Webbrowser das Skript für den Fernzugang geladen, und ich habe Zugriff auf dem Bildschirm und der Kamera deines Computers bekommen. Selbstverständlich habe ich entschieden aufzunehmen, welche Videos siehst du und was tust du ))

Es stellte sich eine wunderbare Kollage aus den Videos heraus, man kann dich da perfekt sehen. Es gibt nun ein Doppelbildschirm-Video mit dir und den Pornofilmen, die du ansiehst hast. )) Ich möchte bemerken, du hast befremdliche Bevorzugungen. Lass es uns das Video, das ich aufgenommen habe, vor deinen Bekannten in sozialen Netzwerken und Messengerdiensten verheimlichen.

Wenn ich du wäre, würde ich nicht wollen, dass meine Verwandten und Bekannte mich auf so unangenehmen Weise sehen.

Wie kann das beheben werden?

Ich bin sicher, dass 600 euro ein fairer Preis für meine unbeteiligte Position ist.

Das ist meine Bitcoin-Wallet: xxx

Schaue dich in Google, wie man mit dieser Währung zahlen kann. Ich glaube, sieben Tage sind genug, um die Zahlung zu machen, in anderen Fall sei nicht beleidigt auf mich…Denken Sie daran, ich habe Ihnen nur 7 Tage gegeben!